Egy olasz szalmakalap

6 perc olvasás

Mintegy 170 éves színműhöz nyúlt vissza a Thália Színház legújabb bemutatójával, de a közönség ezt egy cseppet sem fogja bánni. Igaz a címét megváltoztatták, ám a felhőtlen szórakozást ez sem veszélyezteti. A szerző neve sem túl ismert, noha a maga korában igen népszerű volt. Még a Francia Akadémia is a tagjai sorába választotta. A komédia, amit most „Nyakamon a nászmenet” címen láthatunk, kiváló lehetőséget kínál a szereplőknek a könnyed bolondozásra, a nézőknek pedig, hogy néhány órára elfelejthessék a hétköznapok problémáit.

Mintegy 170 éves színműhöz nyúlt vissza a Thália Színház legújabb bemutatójával, de a közönség ezt egy cseppet sem fogja bánni. Igaz a címét megváltoztatták, ám a felhőtlen szórakozást ez sem veszélyezteti. A szerző neve sem túl ismert, noha a maga korában igen népszerű volt. Még a Francia Akadémia is a tagjai sorába választotta. A komédia, amit most „Nyakamon a nászmenet” címen láthatunk, kiváló lehetőséget kínál a szereplőknek a könnyed bolondozásra, a nézőknek pedig, hogy néhány órára elfelejthessék a hétköznapok problémáit.

Eugène Labiche (1815-1888) francia drámaírót sokáig, mint az első számú komédiaszerzőt tartották számon, szinte egész Európában. A most Budapesten bemutatott darabját 1851-ben írta, eredeti címe Un Chapeau de Paille d’Italie (Egy olasz szalmakalap) volt. Nem egészen indokolatlanul. Ugyanis e külföldről hozatott, értékes szalmakalapnak a ritkasága okán – mint azt a néző majd tapasztalni fogja – legalább hússzor forog veszélyben egy esküvő! Valójában nem a kalap miatt, mert mindjárt a legelső perctől kezdve az már nem is létezik. Megette egy bérelt ló!  Ám, hogy a dolog bonyolultabb legyen, az előadás drámai felhanggal kezdődik. A Lohengrin című operából Wágner híres Nászindulóját: „Hűség kísér, szent égi fény…” énekli a feketébe öltözött kórus. Szóval a néző is félre van vezetve! Labiche színdarabjaira jellemző, hogy a saját tapasztalataiból merített jellemtípusokkal dolgozik. Ők rendszerint nevetséges helyzetbe kerülnek, és ilyenkor ritkán viselkednek értelmesen. A néző ezeken mindig jókat nevet. Az egyik ilyen típus az öregember, ő elsősorban bőséges humorforrás.

Ám, hogy a dolog bonyolultabb legyen, az előadás drámai felhanggal kezdődik. A Lohengrin című operából Wágner híres Nászindulóját: „Hűség kísér, szent égi fény…” énekli a feketébe öltözött kórus. Szóval a néző is félre van vezetve! Labiche színdarabjaira jellemző, hogy a saját tapasztalataiból merített jellemtípusokkal dolgozik. Ők rendszerint nevetséges helyzetbe kerülnek, és ilyenkor ritkán viselkednek értelmesen. A néző ezeken mindig jókat nevet. Az egyik ilyen típus az öregember, ő elsősorban bőséges humorforrás.  Így hát ebben a komédiában is fontos helyet kapott az egyik rokon, Vézinet bácsi. Nemcsak öreg, süket is, mulatságosan mozog, az italt sem veti meg. Elnyűtt, barna öltönyében Nagy Viktor kitűnően testesíti meg ezt a figurát, élethű alakítását sokszor jutalmazza a nézők kacaja. Ha jelen van a színpadon – és sokszor van jelen – olyankor rajta kívül nem is nagyon lehet másra figyelni. Ráadásul a darab végén váratlan, meglepő kulcshelyzetbe kerül. Ahogy a cselekmény pereg, szinte majdnem minden percre jut egy félreértés, amit előbb-utóbb meg kell magyarázni. Az kész csoda, miként képesek a művészek az előadás alatt nevetés nélkül kibírni a sok baklövést, majd azokat követően a mellébeszélést.

Így hát ebben a komédiában is fontos helyet kapott az egyik rokon, Vézinet bácsi. Nemcsak öreg, süket is, mulatságosan mozog, az italt sem veti meg. Elnyűtt, barna öltönyében Nagy Viktor kitűnően testesíti meg ezt a figurát, élethű alakítását sokszor jutalmazza a nézők kacaja. Ha jelen van a színpadon – és sokszor van jelen – olyankor rajta kívül nem is nagyon lehet másra figyelni. Ráadásul a darab végén váratlan, meglepő kulcshelyzetbe kerül. Ahogy a cselekmény pereg, szinte majdnem minden percre jut egy félreértés, amit előbb-utóbb meg kell magyarázni. Az kész csoda, miként képesek a művészek az előadás alatt nevetés nélkül kibírni a sok baklövést, majd azokat követően a mellébeszélést.  A vőlegény (Jaskó Bálint) mindent megtesz, hogy kikapaszkodjon a csávából – ráadásul ártatlanul került bele – egy szerencséje van. Ő Párizásban él, a menyasszony családja falusi. Bármit elhisznek, mert hát az Párizsban így szokás. Az apósa (Görög László), a legkisebb balfogás láttán azonnal le akarja fújni az esküvőt, ám ő a jó szándékú, de együgyű falusi típusa. Akármilyen képtelen magyarázattal is megelégszik: „csak ezt akartam hallani” – és már mehet is minden tovább. A legközelebbi slamasztikáig! A történet persze nem azért francia, hogy a vőlegénynek csak egy menyasszonya legyen. Ígért ő már házasságot másnak is, és mi sem természetesebb, hogy ezen a napon az előző arajelölttel is összetalálkozik.

A vőlegény (Jaskó Bálint) mindent megtesz, hogy kikapaszkodjon a csávából – ráadásul ártatlanul került bele – egy szerencséje van. Ő Párizásban él, a menyasszony családja falusi. Bármit elhisznek, mert hát az Párizsban így szokás. Az apósa (Görög László), a legkisebb balfogás láttán azonnal le akarja fújni az esküvőt, ám ő a jó szándékú, de együgyű falusi típusa. Akármilyen képtelen magyarázattal is megelégszik: „csak ezt akartam hallani” – és már mehet is minden tovább. A legközelebbi slamasztikáig! A történet persze nem azért francia, hogy a vőlegénynek csak egy menyasszonya legyen. Ígért ő már házasságot másnak is, és mi sem természetesebb, hogy ezen a napon az előző arajelölttel is összetalálkozik.  Ha még csak találkozna, de rászorul Clara, (Mórocz Adrienn) a kalapbolt tulajdonosának segítségére! A francia vígjátékoknak szinte elengedhetetlen alkotórésze a zene. Ebben a komédiában is elhangzik néhány dal és Clara dala után már be is jön az első nyíltszíni taps. Lesz még több is. Furák Péter zenei vezető jó érzékkel válogatott össze ismert és kevésbé ismert melódiákat, Varró Dániel írt hozzájuk új szöveget. A közönség hálásan jutalmazza az első felvonás fináléját, a híres nápolyi Funiculi, funicula előadását, az sem baj, hogy ez dal a darabnál harminc évvel később, csak 1880-ban született.

Ha még csak találkozna, de rászorul Clara, (Mórocz Adrienn) a kalapbolt tulajdonosának segítségére! A francia vígjátékoknak szinte elengedhetetlen alkotórésze a zene. Ebben a komédiában is elhangzik néhány dal és Clara dala után már be is jön az első nyíltszíni taps. Lesz még több is. Furák Péter zenei vezető jó érzékkel válogatott össze ismert és kevésbé ismert melódiákat, Varró Dániel írt hozzájuk új szöveget. A közönség hálásan jutalmazza az első felvonás fináléját, a híres nápolyi Funiculi, funicula előadását, az sem baj, hogy ez dal a darabnál harminc évvel később, csak 1880-ban született.

A második felvonás is egy pajzán kupléval kezdődik. Udvarias Anna egy meglehetősen szokatlanul felszerelt pékműhelyről, no meg az abban játszódó eseményekről énekel, a műhelyben ugyanis egy szeparé is van. Elvégre Párizsban vagyunk. A nyíltszíni taps itt sem marad el, és amint az várható, további bonyodalmakban sem lesz hiány. Szorgalmasan segít ebben a násznép, amelyik hat taxival érkezett a falujukból Párizsba, a fényes, fővárosi esküvőre. Ám az már egy ideje mindinkább távolodni, sőt elmaradni látszik, aztán lehet, hogy mégis megvalósul vagy mégsem. Lassan már a néző sem ismeri ki magát, éppen most, hol is tart a történet. No de hát pont ez egy vérbeli komédia legfontosabb jellemzője – nem igaz? Amikor minden véglegesen összekeveredni látszik.

A második felvonás is egy pajzán kupléval kezdődik. Udvarias Anna egy meglehetősen szokatlanul felszerelt pékműhelyről, no meg az abban játszódó eseményekről énekel, a műhelyben ugyanis egy szeparé is van. Elvégre Párizsban vagyunk. A nyíltszíni taps itt sem marad el, és amint az várható, további bonyodalmakban sem lesz hiány. Szorgalmasan segít ebben a násznép, amelyik hat taxival érkezett a falujukból Párizsba, a fényes, fővárosi esküvőre. Ám az már egy ideje mindinkább távolodni, sőt elmaradni látszik, aztán lehet, hogy mégis megvalósul vagy mégsem. Lassan már a néző sem ismeri ki magát, éppen most, hol is tart a történet. No de hát pont ez egy vérbeli komédia legfontosabb jellemzője – nem igaz? Amikor minden véglegesen összekeveredni látszik. Joggal feltételezhetjük, hogy Eugène Labiche a katonákat sem nagyon szívelhette. A cselekmény fő szálának fontos szereplője egy másik típus, az „izomagyú”. Kezdetektől jelen van a darabban a durva katona (Szabó Győző), nem túl eszes, de verekedni nagyon tud. Az ő szeretőjének (Gubás Gabi) – mondanunk sem kell, férjes asszony – a kalapját ette meg a ló, éppen az aktuális pásztoróra idején. Sok zavart csinál a katona, mindenkor a legrosszabbkor jelenik meg és mindent erővel akar elintézni. A következményekkel nem foglalkozik, fel sem méri a békés megoldás lehetőségét. A színházi szabály persze itt is érvényes: megtapasztaljuk, hogy a durva külső érző szívet takar. Mi másból derülhetne ez ki, mint kettőjük szerelmes dalából, mely igencsak tetszik a közönségnek.

Joggal feltételezhetjük, hogy Eugène Labiche a katonákat sem nagyon szívelhette. A cselekmény fő szálának fontos szereplője egy másik típus, az „izomagyú”. Kezdetektől jelen van a darabban a durva katona (Szabó Győző), nem túl eszes, de verekedni nagyon tud. Az ő szeretőjének (Gubás Gabi) – mondanunk sem kell, férjes asszony – a kalapját ette meg a ló, éppen az aktuális pásztoróra idején. Sok zavart csinál a katona, mindenkor a legrosszabbkor jelenik meg és mindent erővel akar elintézni. A következményekkel nem foglalkozik, fel sem méri a békés megoldás lehetőségét. A színházi szabály persze itt is érvényes: megtapasztaljuk, hogy a durva külső érző szívet takar. Mi másból derülhetne ez ki, mint kettőjük szerelmes dalából, mely igencsak tetszik a közönségnek.

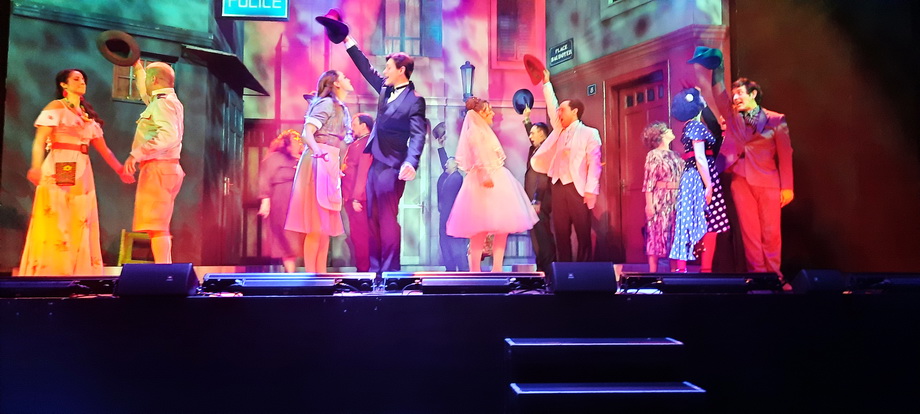

El ne felejtsük, hogy vígjátékot látunk, a darab végére – ha nehezen is – de minden a helyére kerül. Közben a násznépet letartóztatják egy kicsit, még a katona is rács mögé kerül, de aztán ez is elrendeződik, ahogy annak már történnie kell. Igaz a várva várt esküvőről a néző lemarad, csak a bájos menyasszony, Céline (Sóvári-Fehér Anna e.h.) néhány elejtett mondatából szerzünk tudomást arról, hogy napközben valahol, valamikor mégiscsak megtörtént a házasságkötés. Neki ebben nagy szerepe van, hiszen majdnem minden akadálynál ő volt képes meglágyítani a papa szívét. Nincs is már hátra, mint egy fergeteges, zenés, táncos finálé, ahol a legvégén még a főbűnös, a kalapevő ló is előkerül!

El ne felejtsük, hogy vígjátékot látunk, a darab végére – ha nehezen is – de minden a helyére kerül. Közben a násznépet letartóztatják egy kicsit, még a katona is rács mögé kerül, de aztán ez is elrendeződik, ahogy annak már történnie kell. Igaz a várva várt esküvőről a néző lemarad, csak a bájos menyasszony, Céline (Sóvári-Fehér Anna e.h.) néhány elejtett mondatából szerzünk tudomást arról, hogy napközben valahol, valamikor mégiscsak megtörtént a házasságkötés. Neki ebben nagy szerepe van, hiszen majdnem minden akadálynál ő volt képes meglágyítani a papa szívét. Nincs is már hátra, mint egy fergeteges, zenés, táncos finálé, ahol a legvégén még a főbűnös, a kalapevő ló is előkerül!