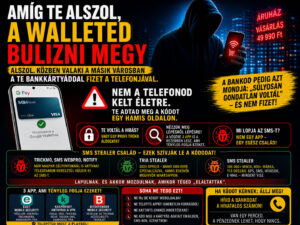

Amíg te alszol, a Walleted bulizni megy: békésen alszol, közben a számládon olyan történik, amit ép ésszel nehéz elhinni: a Google Wallet vagy Apple Pay-ed látszólag önálló életre kel, és csinál magának egy „dedikált hozzáférést”.

Spoiler: nem a telefonod kelt életre. Alszol, közben valaki a másik városban a te bankkártyáddal fizet a telefonjával. Nem tört fel semmit – te adtad oda a kódot egy hamis oldalon. Éppen amikor átfordulsz a másik oldaladra.

Rémisztő? Az! Egyre többen kérdezitek: hogyan lehet ez, és miért mondja a BANK-od (bármelyik), hogy „súlyosan gondatlan voltál”, és ezért nem fizet? Tényleg te voltál a hibás, vagy csak egy profi trükk áldozata? Nézzük meg lépésről lépésre – a végére nem csak óvatosabb leszel, de lesz 3 app is a kezedben, ami tényleg fogja ezeket.

Nem csak nálunk megy – Which? vizsgálat, UK, 2024. december

Angliában, ahol az Adhoc Support CIC bázisa működik, ez mindennapos. A bankoknak is fáj, mert minden ilyen eset után az ügyfél elveszti a bizalmát.

A Which? kimondta: „A digitális pénztárca-csalások terjednek: a csalók ellopják a kártyaadatokat, hogy a saját eszközükön állítsanak be Apple Pay-t vagy Google Pay-t. Ez akkor is megtörténhet, ha soha nem használtál digitális tárcát.”

És a lényeg: „A csaló valós időben figyeli a weboldalt. Miután megadod az adataidat, azonnal használja a digitális tárca beállításához. A bank által küldött egyszeri kódot a hamis oldal kéri be – valójában a csaló ezzel fejezi be a regisztrációt a saját telefonján.”

Igen: Nem a tiéden, az övén. Döbbenetes? Az!

A jelentés szerint egyes bankoknál évi 2–6 millió font megy el csak ezzel, pedig az UK Finance már 2021 óta mondja: az SMS-OTP nem elég.

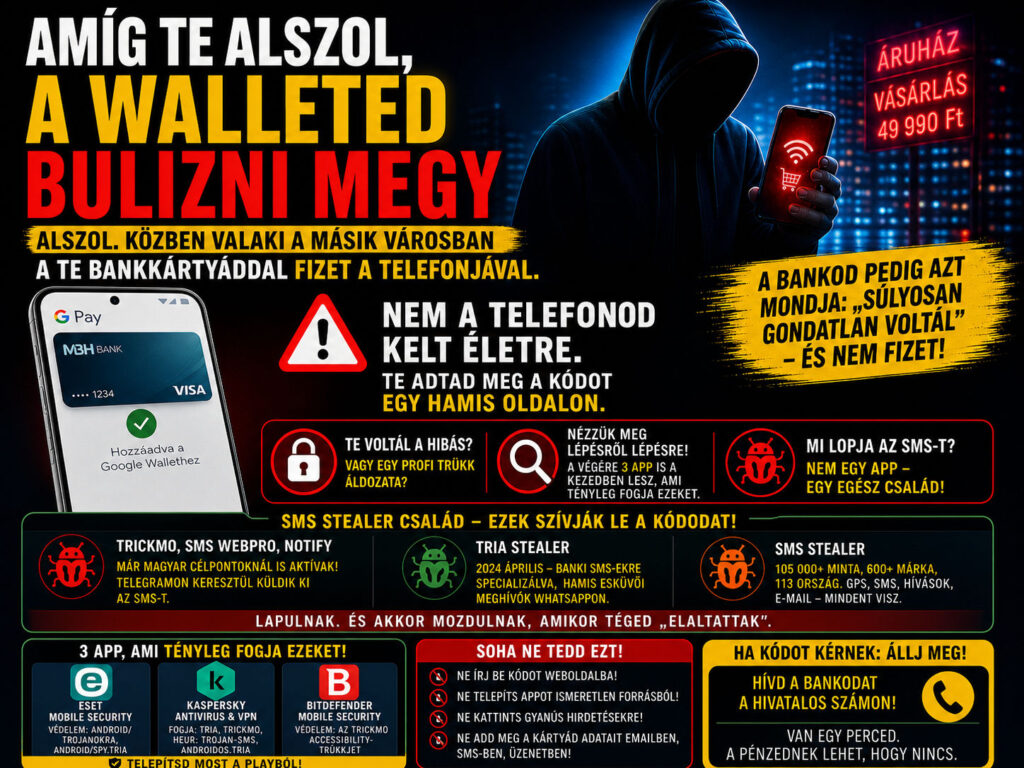

Mi lopja az SMS-t? Nem egy app – egy egész család

Mindegyiknek ugyanaz a dolga: lapul, és akkor mozdul, amikor téged „elaltattak”.

SMS Stealer – Zimperium zLabs 2022 óta követi. 105 000+ minta, 600+ márka, 113 ország. Hamis hirdetésekkel és 2 600 Telegram bottal terjed, SMS-engedélyt kér, majd 13 C2 szerverre küldi az OTP-ket. Esküvői meghívónak álcázott APK, kiszív SMS-t, híváslistát, e-mailt. A Zimperium MTD már 2024. április 30-án fogta – 14/16 mintát azonnal, 55 készüléken blokkolta, 9 hónappal a Kaspersky publikus jelentése előtt.

Tria Stealer – 2024 áprilisában jött, kimondottan banki SMS-ekre megy.

TrickMo, SMS WebPro, NotifySmsStealer – a Positive Technologies szerint már magyar célpontoknál is aktívak, Telegramon keresztül küldik ki az SMS-t.

A lényeg: nem a bankot töri, hanem a telefonodon ül, és a 591155-ös kódot 3 másodpercen belül továbbítja. Te látod az SMS-t, ő is megkapja.

Hogyan kerül fel? Nem a Play Áruházból!

Itt a 3 fő út, amit a magyar esetekben is látunk:

Hamis Google-hirdetés → hamis bankoldal → „telepítse a biztonsági appot”

Pont az MBH banki Google csalás: mbhbank.nu, mhbbauk.com hirdetések a Google tetején. Rákattintasz, beírod a kártyát, majd jön: „a tranzakció jóváhagyásához töltse le a MagNet Biztonsági Modult”. Ez egy APK. Aztán az összes kiírást rutinszerűen „benézték” – a gyári hivatalos feliratot is a magyar emberek – és bumm… pénz elrepült.

Ebből hozta ki az Adhoc Support a 70% méltányosságot, amit a magyar emberek simán felvettek és az MBH BANK jóságának tudtak be, miközben az Adhoc Support végezte el azt a munkát, amiből 2 megbeszéléssel 70/ nettő méltányosság lett! Érted ugye? A magyar ember „hálásan lesz@rta” az értük küzdő Non-Porfit Angol véget, sőtt: a Bank szisztematikusan le is tagadta őket a károsultak előtt!

a 24.hu -volt az első aki korrektül leírta, mit is tett az Adhoc Support CIC az emberekért, az MBH Bank meg? Szisztematikusan lejáratta őket! A VJ/42/2025 GVH eljárás is Zoltán és az Adhoc Support bejelentéséből jött létre, ami azóta is folyik a Google ellen.

Pont az MBH banki Google csalás a jó példa: mbhbank.nu, mhbbauk.com hirdetések a Google tetején. A felhasználó rákattint, beírja a kártyát, majd a lap azt mondja: „a tranzakció jóváhagyásához töltse le a …és már is ott a gond. Hamis .app: (apk) Aztán az összes kiírást rutinszerűen „benézték” – a gyári hivatalos feliratot is a magyar emberek – és bumm…pénz elrepült.

SMS / WhatsApp / Messenger – „csomag érkezik”, „esküvői meghívó”

A police.hu is írja: „SMS-ben is érkezhet a kártékony kód… az oldal egyetlen célja, hogy egy kártékony kódot tartalmazó alkalmazást telepítsen”. Kaspersky szerint a Tria Stealert konkrétan hamis esküvői meghívókkal tolják WhatsAppon – a link APK-t tölt le.

Miután felment, elrejti az ikonját, és fut a háttérben. Te látod az SMS-t, ő 3 mp alatt továbbítja.

|

Lépés |

Android áldozat |

iPhone 14 áldozat |

|---|---|---|

|

1. Csali |

Hamis Google-hirdetés (pl. mbhbank.nu) → „fizesse ki a díjat” |

Ugyanaz a hamis hirdetés |

|

2. Adatmegadás |

Beírod: kártyaszám, lejárat, CVC, név |

Beírod: kártyaszám, lejárat, CVC, név |

|

3. Csaló akció |

A háttérben elindítja a Google Wallet regisztrációt a saját Androidján a te kártyáddal |

Ugyanúgy elindítja a Google Wallet regisztrációt (a csaló eszköze Android) |

|

4. OTP érkezik |

SMS: „Google Wallet kód: 591155” |

SMS: „Google Wallet kód: 591155” |

|

5. Hogyan szerzi meg a kódot? |

Két út van: a) Nincs malware: a hamis oldal bekéri, te beírod b) Van SMS Stealer/Tria: a telefonodon futó malware automatikusan továbbítja a 13 C2 szerverre, te észre sem veszed |

Csak egy út: a hamis oldal bekéri: „Írja be a megerősítő kódot”. iOS nem engedi, hogy app olvassa az SMS-t, ezért neked kell begépelned. Nincs vírus. |

|

6. Végeredmény |

Kártya aktív a csaló Google Walletjében → érintéses fizetés boltban, 1-2 órán belül leürítik |

Pont ugyanaz: kártya aktív a csaló Walletjében |

|

7. Második SMS |

„Kártyáját sikeresen hozzáadta a Google Wallethez” – ekkor már késő |

Ugyanaz |

|

8. Mi védett volna meg? |

|

|

Telegram-botok és malvertising

Zimperium: „a kiindulópont egy megtévesztő hirdetés vagy 2 600 Telegram-bot, ami legit szolgáltatásnak álcázza magát”. Telepíted, kér SMS-olvasást, majd „eléri a 13 C2 szervert”. Utána elrejti az ikonját, fut a háttérben. Te látod az SMS-t, ő 3 mp alatt továbbítja.

Android vs iPhone – ugyanaz a csalás, más trükk

| Lépés | Androidos bármely modell áldozat | iPhone bármely modell áldozat |

| 1. Csali | Hamis Google-hirdetés (pl. mbhbank.nu) | Ugyanaz |

| 2. Adatmegadás | Beírod: kártyaszám, lejárat, CVC | Beírod ugyanezt |

| 3. Csaló akció | Elindítja a Google Wallet regisztrációt a saját telefonján | Ugyanúgy elindítja |

| 4. OTP | SMS: „Google Wallet kód: 591155” | Ugyanaz |

| 5. Hogyan szerzi meg? | a) Te beírod b) SMS Stealer/Tria automatikusan küldi | Csak a) – iOS nem engedi, neked kell beírni |

| 6. Végeredmény | Kártya aktív a csaló Walletjében | Pont ugyanaz |

| 7. Második SMS | „Kártyáját sikeresen hozzáadta” – késő | Ugyanaz |

| 8. Mi védett volna meg? | Play Protect + ESET/Kaspersky + soha ne írj kódot weboldalba | Soha ne írj kódot weboldalba + értesítés előnézet ki |

Lényeg egy mondatban: Androidon a csaló két legyet üt – ha beírod, nyert, ha nem, a vírus elküldi helyetted. iPhone-on csak akkor nyer, ha te beírod.

Mivel vedd le az SMS csaló szoftvert a mobilodról?

Első szabály a Zimperium szerint: a minták 95%-a ismeretlen a publikus adatbázisokban. Ne a Play Protect-re bízd egyedül.

Lakossági, azonnal telepíthető:

1. ESET Mobile Security (ingyenes is van) – Playből! Fogja: Android/TrojanSMS.Agent.EL, Android/Spy.Tria.

2. Kaspersky Antivirus & VPN – fogja: HEUR:Trojan-Spy.AndroidOS.Tria, Trojan-SMS.AndroidOS.FakePlayer.a, TrickMo.

3. Bitdefender Mobile Security – 14 nap próba, blokkolja a TrickMo accessibility-trükkjét.

Vállalati/banki: Zimperium MTD – on-device ML, ezt a bank telepíti.

Adhoc Support minimum:

– Play Protect BE

– „Ismeretlen forrás” tiltva

– Beállítások → Alkalmazások → Különleges hozzáférés → SMS-hozzáférés – csak Üzenetek maradjon

– Akadálymentesítés – ha nem kell, legyen üres

Gyors eltávolítási recept

Ne töröld kézzel! Előbb vond vissza a jogait.

1. Beállítások → Alkalmazások → ⋮ → Különleges hozzáférés → Eszközadminisztrátori alkalmazások → kapcsold ki

2. Ugyanott → Akadálymentesítés → kapcsold ki

3. SMS-hozzáférés → csak Üzenetek

4. Telepítsd az ESET-et vagy Kaspersky-t Playből, teljes vizsgálat

5. Ha visszajön: Csökkentett mód → újra vizsgálat

6. Végső: gyári visszaállítás

Fontos: utána azonnal kártyacsere + Wallet tokenek törlése

Reméljük, hogy segitségedre lehettünk de ha kérdésed van, bátran írj és igyekszünk segitségedre lenni!

A cikkünket a SCAMHUNTER – Digitális Akció Csoport – digitális bűnmegelőzésre és felderítésre szakosodott csapata hozta létre, a SCAMHUNTER – LEGAL – jogvédelmi és jogérvényesítő csapattal közösen.