Kevesen tudják, hogy a hazai nemzetbiztonsági szolgálatok, közöttük a Katonai Biztonsági Szolgálat is rendszeresen közzétesz olyan szakmai tanulmányokat, amelyek nyilvánosak és amelyek mindenki számára megismerhetőek. Az már más kérdés, hogy ezt sokszor a szakemberek sem tudják. Izelítőül egy érdekes tanulmányt teszünk közzé, amely a Katonai Nemzetbiztonsági Szolgálat (KBSZ) szakmai kiadványának Szakmai Szemlének 2015/4 számának egyik legérdekesebb cikk az intelligens telefonok használatának biztonsági és nemzetbiztonsági kockázatairól szóló elemzés. Mint minden nyilvánosan elérhető tanulmánynak a kiadványnak a besorolása is nyilvános, de ennek ellenére nagyon sok érdekes és a civil életben nem felbukkanó szempont bukkan fel a kiadványuk oldalain. A tanulmányra sok magyar média hivatkozott, de csak a szenzációs részeket, azt is legtöbbször félremagyarázva ismertette. Itt a teljes tanulmány.

Kevesen tudják, hogy a hazai nemzetbiztonsági szolgálatok, közöttük a Katonai Biztonsági Szolgálat is rendszeresen közzétesz olyan szakmai tanulmányokat, amelyek nyilvánosak és amelyek mindenki számára megismerhetőek. Az már más kérdés, hogy ezt sokszor a szakemberek sem tudják. Izelítőül egy érdekes tanulmányt teszünk közzé, amely a Katonai Nemzetbiztonsági Szolgálat (KBSZ) szakmai kiadványának Szakmai Szemlének 2015/4 számának egyik legérdekesebb cikk az intelligens telefonok használatának biztonsági és nemzetbiztonsági kockázatairól szóló elemzés. Mint minden nyilvánosan elérhető tanulmánynak a kiadványnak a besorolása is nyilvános, de ennek ellenére nagyon sok érdekes és a civil életben nem felbukkanó szempont bukkan fel a kiadványuk oldalain. A tanulmányra sok magyar média hivatkozott, de csak a szenzációs részeket, azt is legtöbbször félremagyarázva ismertette. Itt a teljes tanulmány.

Kevesen tudják, hogy a hazai nemzetbiztonsági szolgálatok, közöttük a Katonai Biztonsági Szolgálat is rendszeresen közzétesz olyan szakmai tanulmányokat, amelyek nyilvánosak és amelyek mindenki számára megismerhetőek. Az már más kérdés, hogy ezt sokszor a szakemberek sem tudják. Izelítőül egy érdekes tanulmányt teszünk közzé, amely a Katonai Nemzetbiztonsági Szolgálat (KBSZ) szakmai kiadványának Szakmai Szemlének 2015/4 számának egyik legérdekesebb cikk az intelligens telefonok használatának biztonsági és nemzetbiztonsági kockázatairól szóló elemzés. Mint minden nyilvánosan elérhető tanulmánynak a kiadványnak a besorolása is nyilvános, de ennek ellenére nagyon sok érdekes és a civil életben nem felbukkanó szempont bukkan fel a kiadványuk oldalain. A tanulmányra sok magyar média hivatkozott, de csak a szenzációs részeket, azt is legtöbbször félremagyarázva ismertette. Itt a teljes tanulmány.

Kevesen tudják, hogy a hazai nemzetbiztonsági szolgálatok, közöttük a Katonai Biztonsági Szolgálat is rendszeresen közzétesz olyan szakmai tanulmányokat, amelyek nyilvánosak és amelyek mindenki számára megismerhetőek. Az már más kérdés, hogy ezt sokszor a szakemberek sem tudják. Izelítőül egy érdekes tanulmányt teszünk közzé, amely a Katonai Nemzetbiztonsági Szolgálat (KBSZ) szakmai kiadványának Szakmai Szemlének 2015/4 számának egyik legérdekesebb cikk az intelligens telefonok használatának biztonsági és nemzetbiztonsági kockázatairól szóló elemzés. Mint minden nyilvánosan elérhető tanulmánynak a kiadványnak a besorolása is nyilvános, de ennek ellenére nagyon sok érdekes és a civil életben nem felbukkanó szempont bukkan fel a kiadványuk oldalain. A tanulmányra sok magyar média hivatkozott, de csak a szenzációs részeket, azt is legtöbbször félremagyarázva ismertette. Itt a teljes tanulmány.

DR. MAGYAR SÁNDOR – MOLNÁR PÉTER

VÁLLALATI MOBILTELEFONOK VÉDELMÉNEK LEHETŐSÉGE MDM MEGOLDÁSSAL

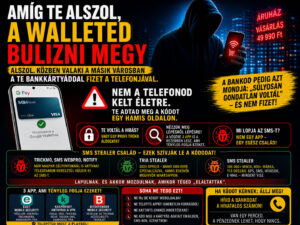

A megszokott életünket észrevétlenül behálózza az Internet világa, ahol intézhetjük levelezéseinket, banki tevékenységeinket, vásárlásainkat, közösségi kapcsolatainkat, amely hatással van a mobiltelefon felhasználási szokásainkra is. A mobiltelefonok vásárlásakor már rendkívül nagy erőfeszítéseket kell tenni annak érdekében, hogy olyan készüléket találjunk, amelyben nincs kamera, WIFI, Bluetooth, stb., hiszen tudjuk, hogy adataink védelmét elsősorban ezek használatának tiltásával érhetjük el.

A felhasználók sok esetben nincsenek tisztában azzal a ténnyel, hogy az ingyenes alkalmazások legtöbbször azért tudnak díjmentesek maradni, mert bizonyos adatokat gyűjtenek a használóról (pozíció, látogatott weboldalak, névjegyzék, stb.). Létrehozóiknak úgy tudnak profitot termelni, hogy harmadik fél számára tovább értékesítik ezeket az információkat, akár úgy is, hogy ennek nincs tudatában a felhasználó vagy egyszerűen csak nem olvassa el, hanem automatikusan elfogadja a felhasználói feltételeket. Minden esetben tisztában kell lennünk adataink értékével, amelyek például marketing szempontból egyre nagyobb üzletet jelentenek.

Abban a korban élünk, amikor a mobiltelefon előfizetések száma meghaladja az ország lakosságának számát, amelyből jelentős és tovább növekedő hányad az okostelefonoké. Mivel ezeken a telefonokon nagy többségben tárolunk személyes, vállalati adatokat, továbbá ezek az eszközök szokásainkról is rendkívül sokat elárulnak, ezért szükségszerű az adatvédelem kérdésével kiemelten foglalkozni.

GSMA Intelligence: The Mobile Economy 2015.

http://www.gsmamobileeconomy.com/GSMA_Global_Mobile_Economy_Report_2015.p

df

A megnövekedett számú mobil eszközök, megnövekedett fenyegetettséget is jelentenek. Minél nagyobb számban fordul elő a kereskedelemben és minél több adatot tartalmaz egy eszköz annál jobban az érdeklődés körébe kerül a támadók oldaláról.

A munkahelyeken egyre nagyobb lehetőséget kap a BYOD2, melyet a biztonsági kockázatokat mérlegelve kell megengedni, tiltani, vagy esetleg tűrni. A Cisco Magyarország felmérése szerint a hazai munkavállalók 60 %-a rendelkezik a munkahelyi hálózathoz csatlakoztatható mobileszközzel, és a vállalatok többsége engedélyezi is a hozzáférést. 3

Mobil eszközök, különösen a telefonok és táblagépek esetében a felhasználók nem állítanak be készülék jelszót, PIN kódot, vagy nem titkosítják a fájlrendszert, így elvesztésük esetén hozzáférhetővé válnak személyes adataik, képeik, névjegyzékük, rosszabb esetben a beállított e-mail kliensen keresztül magán-, vagy vállalati levelezésük is. Napjainkban már alapvető biztonsági tevékenység, hogy amennyiben lehetséges a mobil eszközökön is szükséges a PIN kód mellett a jelszók használata, melyet itt is célszerű megfelelő bonyolultságúra beállítani. Érdemes felhívni a felhasználók figyelmet arra, hogy az okostelefonokat nem minden esetben védi a PIN kód, amely csak a SIM kártya elérését garantálja. A PIN kód kihagyásával is bekapcsolható a készülék, elérhetővé vállnak az érzékeny adatok.

Szintén gyenge pont a mobil eszközök esetén a nyitott WIFI, vagy Bluetooth portok, amelyeket csak a használat idejére célszerű bekapcsolni, egyrészt adatvédelemi szempontból, másrészt az akkumulátor üzemidejének optimalizálása szempontjából. Bluetooth esetében fontos, hogy az milyen jogosultságokkal rendelkezik, elérheti-e a fájlrendszert vagy éppen csak a névjegyzéket.

Sérülékenységet, fenyegetést okozhatnak azon letöltések, melyek olyan oldalakról történnek, melyeket nem ismerünk, vagy nem bízunk meg benne. Lehetőség szerint csak megbízható oldalakról töltsünk le programokat. Ha szinkronizáljuk saját vagy vállalati email kliensünket a mobiltelefonunkkal vigyázzunk a kéretlen levelekkel, biztonságtudatosan kattintsunk a hiperhivatkozásokra, hiszen elképzelhető, hogy éppen jogot adtunk egy rosszindulatú alkalmazás telepítésére.

Annak ellenére, hogy minden mobilszoftver platformra van vírusirtó alkalmazás fejlesztve, sajnos a legtöbb okostelefonon a felhasználók nem futtatnak ilyen szoftvert, amely a minták keresése során, a szükséges portok szabályozásával rosszindulatú kódokat képesek kiszűrni.

Sérülékenyek lehetnek továbbá azok a mobil eszközök, amelyek gyári operációs rendszerét módosították (root, jail break, vagy harmadik féltő származó ROM). Nem tudni, milyen kártékony kódot helyeztek el azok forráskódjában, és hogyan frissülnek biztonsági szempontból. Ragaszkodjunk a biztonságosan frissíthető gyártói szoftververziókhoz.

2 Bring Your Own Device – saját informatikai eszközök a munkahelyen

3 Cisco IBSG Horizons Study kutatás

http://www.cisco.com/web/HU/sajtoszoba/2013/20130320.html (Letöltés ideje: 2014. 04.

11.)

Kockázati tényezőt hordoznak magukban a használt számítógépek és mobil eszközök egyaránt. Vajon tisztában vannak-e a felhasználók, hogy milyen szoftverek futnak még a gépeken? A mobil eszközök szoftverei vajon a sötét webről származnak, azokat feltörték vagy sem? Lehetőség szerint teljes szoftverfrissítés szükséges a mobileszközökön, amit a hazai szolgáltatók, gyártók rendszerint elküldenek a készülékeknek. Ugyanez érvényes a készülékeink eladásánál, amely esetében ugyancsak törölni kell minden fontos személyes adatot.

A vállalati mobileszközeinket megvédése esetén a detektív, korrektív biztonsági mechanizmus mellett a preventív használata a legelőnyösebb. A preventív funkciók biztosítják a biztonsági incidensek megelőzését, a támadások alapjául szolgáló sérülékenységek megszüntetését, azok kihasználásának akadályozását.4

A publikáció fő célkitűzése, hogy rávilágítsunk arra, milyen sokféle lehetőség van a mobiltelefonokban, ami visszaéléseket eredményezhet, továbbá milyen módon lehet azokat kockázattal arányos módon biztonságban tartani Mobile Device Management5 (a továbbiakban: MDM) megoldással.

A mobileszköz menedzsment egy olyan védelmi képesség, biztonsági rendszabályok összessége, amely a szervezetek vagy vállalatok számára, megfelelő biztonságot nyújthat a védendő adataik megóvása céljából. Az MDM a vállalati környezethez, vállalati adatokhoz történő biztonságos hozzáférésen túl, egy biztonságos eszköz menedzselést is jelent.

Az MDM szerepe a vállalati szférában az utóbbi években jelentősen megnövekedett. Az alkalmazottak mobilitása, távoli munkájának biztosítása és az ezzel összefüggő vállalati adatok bizalmassága, sértetlensége és rendelkezésre állása vizsgálatakor az alábbi kérdések merülnek fel:

- Tervezhető az MDM a vállalati, szervezeti költségvetésben?

- Melyik gyártó MDM megoldása jó?

- Vállalati vagy saját mobileszközön kerüljön végrehajtásra az MDM?

- Milyen kapcsolaton keresztül férjen hozzá az alkalmazott a vállalati adatokhoz?

- A mobileszközön milyen biztonsági beállítások védik az adatokat?

- Milyen alkalmazások engedélyezettek az mobileszközön?

- Hogy lehet megoldani a mobileszközön tárolt személyes és vállalati adatok elszeparáltságát?

Az egyik legfontosabb kérdés a költségvetés. Az MDM kialakításakor meg kell vizsgálni a piacon fellelhető gyártók termékeit. A költségvetés tervezésekor számolni kell az MDM licenszek darabszámával. Egy vállalati környezet esetében, értelemszerűen csak annyi licenszet érdemes vásárolni, amennyi telefont, táblagépet védeni kívánunk. Azoknál a vállalkozásoknál, ahol a költségvetés nem teszi lehetővé, hogy saját mobiltelefon raktár készlettel rendelkezzenek – de a munka

Szabó András: Preventív hálózatvédelmi rendszerek alkalmazási lehetőségei a támadások detektálására, valamint a módszerek elemzésére i. rész, Hadmérnök, 2011. p 241. http://hadmernok.hu/2011_4_szaboa.pdf (Letöltés ideje: 2015. 11. 03.) mobil eszköz felügyeleti rendszer

megköveteli annak használatát -, ott meg kell vizsgálni a lehetőséget, hogy alkalmazható-e az MDM a felhasználó saját mobileszközén. Azonban ez az alkalmazottat hátrányosan érintheti, mivel a saját mobiltelefonján, egy tőle független biztonsági házirend lesz aktiválva. Az adminisztrátornak folyamatosan ellenőrizni kell a szabályok betartását, amit nem minden esetben tud távoli hozzáféréssel megvalósítani, így rálátása lehet a felhasználó fényképeire, SMS-ére, híváslistájára. A személyes adatok védelme miatt, a vállalati és személyes adatokat egymástól elkülönítve kell tárolni. A személyes tér megvalósítása egy olyan probléma, amire nem minden MDM nyújt megoldást.

Ugyancsak a saját mobiltelefonok esetében komoly problémát jelenthet a felhasználóknál, ha ellopják, elveszítik, vagy csak nem találják a telefonjaikat. Az adminisztrátor elindítja távolról a telefon biztonsági törlését, azonban a telefonon személyes adatok is vannak. Megoldás lehet erre, hogy keresni kell a piacon olyan gyártót, aki képes teljesen elszeparált munkatárhelyet, munkaprofilt létrehozni egy biztonságos konténerrel, ezzel védve a személyes és vállalati adatokat, vagy másrészt két külön mobileszköz használata vállalati és magán célra egyaránt, továbbá adminisztratív szabályozással elfogadtatni a távoli törlés végrehajthatóságát. Természetesen a külön telefon lenne legjobb megoldás, de ez ismét költségekkel jár és nem biztos, hogy a felhasználók szívesen tartanak maguknál két mobiltelefont.

Amennyiben az MDM bevezetésére mellett döntés születik a tervezésnél a következő elemeket célszerű bedolgozni:

- a dolgozók és mobileszközeik esetében pontosan meg kell határozni a hozzáférési szabályokat;

- ki kell alakítani a kiszolgáló infrastruktúra biztonsági rendszabályait, határvédelmeit;

- definiálni és alkalmazni kell a vállalati adatok kezeléséről szóló előírásokat az IT és mobil biztonság területén;

- szabályzókat kell bevezetni a titkosításra és az adattárolásra;

- vizsgálni és szabályozni kell a külföldi üzleti (illetve a szervezeten kívüli) utak esetében a mobileszközök használatának biztonsági előírásait;

- definiálni kell az általános szoftverhasználati szabályokat;

- meg kell vizsgálni a beszerzési, licensz és készülék vásárlási pénzügyi vonzatokat;

- műszaki és biztonsági oktatást kell tartani az adminisztrátoroknak, felhasználóknak.

Az MDM alapvető beállításai

Mivel a piacon a jelenleg igénybe vehető MDM védelmi rendszerek szerteágazóak, ezért összefoglalva azok beállításának, menedzselésének lehetőségeit, a következő öt csoportba rendeztük a vezetők, mint felhasználók mobiltelefonján végrehajtott szükséges biztonsági konfigurációkat:

• a biztonsági beállítások;

- a készülék beállítások;

- a mobilhálózattal kapcsolatok beállítások;

- a vezetékes és vezeték nélküli hálózati beállítások;

- és az alkalmazás szintű beállítások, illetve ezek alfunkcióinak biztonsági konfigurációja jelent megfelelő védelmet.

Biztonsági beállítások

Az egyik legfontosabb beállításokat tartalmazza. Egy átgondolt biztonsági házirend alkalmazása esetében két egymástól független, alkalmazását tekintve más típusú jelszó használata javasolt. Az adminisztrátor az MDM menedzsment felületén a felhasználó igényétől függően, ezt bármikor változtatni tudja (pl. ha a felhasználó elfelejti a korábbi jelszavát).

Jelszó hossza

Ezzel az opcióval a jelszavak minimum karakter hosszát követeli meg a felhasználótól a rendszer. Minimum 8 karakter az, ami már megfelelő védettséget jelenthet, bár a rendszerek adta lehetősséggel élve akár 30 karakter hosszúság is megkövetelhető.

Jelszó komplexitása

A jelszavak komplexitása esetén lehetőség van betűk, nagy betűk, számok, speciális karakterek használatára. Érdemes ezt úgy alkalmazni, hogy a jelszó beállításakor a rendszer betűt, számot és egy speciális karaktert is tartalmazzon. Bár nem egy felhasználó barát beállítás a komplex jelszavak használata, azonban célunk minden esetben az adatok védelme.

Hibázási lehetőségek száma

A hibázási vagy rontási lehetőségek számának beállítása nagyon hasznos lehet. Egy MDM által védett telefon esetében, ha a felhasználó elveszti, vagy ellopják tőle, feltételezhető, hogy abból adatok fognak majd kinyerni. Ha tegyük fel, 5 alkalmat állít be az adminisztrátor és ötször nem történik meg a helyes jelszó bevitele a telefon tiltja az azonnali hozzáférést és megkezdi a teljes törlést a „wipe"-olást. Ez az opció persze balul is elsülhet, ha pl. egy családtag használja a telefont és kíváncsiságból jelszavakat próbálgat, könnyen törölheti vállalati és személyes adatainkat.

Jelszó élettartam

Itt a jelszó élettartamát van lehetőségünk beállítani. A rendszer beállítástól függően automatikusan kéri a felhasználót, hogy változtassa meg a jelszavát, mert az le fog járni. Alapesetben a 30 napos lejárati idő megfelelő biztonságot adhat.

Készülék jelszó

A készülék jelszó alkalmazásával védjük a telefonunkat az illetéktelen felhasználóktól. Ennek beállítása jelenti a készülékszintű első határvédelmet. Alkalmazásával a készülék bekapcsolásakor az operációs rendszer zárolja magát és kéri ennek megadását, illetve a rendszerszintű beállítások engedélyezésekor, önvédelem céljából a továbblépéshez kötelező lesz beírnunk. A piacon forgalmazott telefonok esetében biztonságtudatosságra törekedve érdemes olyan típusban gondolkodni, amely egy Wi-Fi, Bluetooth vagy kábeles kapcsolaton keresztül, ha csatlakozik egy másik eszközhöz (pl. asztali PC) ennek a jelszónak a megadása hiányában nem enged hozzáférést önmagához.

Vállalati tárhely jelszó

A készülék vállalati, elszeparált jelszóval védett része. Működését tekintve megegyezik a készülék jelszóval, azonban ezt a jelszót, a készülék a személyes tárhelyből, a vállalati tárhelybe történő átlépéskor kéri. Javaslom a minimum 8 karakteres komplex jelszó használatát. A jelszót minden esetben kéri a rádiótelefon, amennyiben a zárolt vállalati tárhelyet felhasználó fel kívánja oldani.

Képernyőzár

A képernyőzár alkalmazása a második készülék-szintű határvédelmet jelenti. Ennek engedélyezésekor a már bekapcsolt készülék egy úgynevezett aktív alvási állapotba kerül, amely felébresztéskor a már korábban említett készülék jelszótól független, egy előre definiált képernyőzár jelszót, mintát kér a felhasználótól. Ennek használata nem csak az illegális adatszerzést próbálja megakadályozni, lassítani, hanem hasznos funkciója pl. egy táskában, zsebben történő képernyő feloldás megakadályozása, más szóval egy védelmi funkció nélküli billentyű zár. A mai mobiltelefonok más és más megoldást alkalmaznak erre. A teljesség igénye nélkül a leggyakoribbak a következők:

- jelkód: tetszőleges általunk definiált számsorozatot kér;

- jelminta: tetszőleges mintát rajzolunk a képernyőre;

- ujjlenyomat (vagy egyéb biometrikus): ujjlenyomatot használja jelkódként;

- képes jelszó: maghatározott számot kell a képernyő adott pontjára mozgatni.

PIN kód

A PIN kód a SIM kártyát, ezzel együtt a telefonszámot és a rajta lévő adatokat védi. Mint azt korábban említettem, ezt a kódot gyárilag kapjuk, amely hivatalosan a Szolgáltatónál rögzítve van. Mindenféleképpen javasolt ennek a kódnak a megváltoztatása. Az MDM alkalmazásakor a cél mindig a telefon, valamint a vállalati és személyes adatok védelme. A SIM kártyát védeni az MDM csak annyiban képes, hogy erőlteti a felhasználót a jelszó beállítására és nem engedélyezi ennek törlését. Egy SIM elvesztésekor, ha az nem tartalmaz kódot, könnyen indíthatunk, fogadhatunk hívást vagy küldhetünk üzenetet mások nevében, nem beszélve az ezzel járó generált extra költségekről.

Személyes, munkatárhely titkosítása

Egyes MDM rendszereknél a személyes és munkatárhely egymástól elszeparált lehet. Lehetőség van ezek titkosítására, hogy az ott tárolt adatok védve legyenek. A titkosítás erőssége gyártótól függően változik. A titkosítás használata minden esetben erősen javasolt.

Médiakártya titkosítása

Amennyiben a médiakártya használata engedélyezve van, lehetőségünk van ennek titkosítására. A rajta tárolt adatok ettől kezdve csak a titkosítást végző készülékben válnak elérhetővé. A titkosítás használata erősen javasolt.

Készülék beállítások

Általában készülék specifikus beállításokat tartalmaz. Egy jól megválasztott MDM esetében oda kell figyelni arra, hogy a készülék támogatottsága – beleértve az operációs rendszert is – magas szinten álljon. Folyamatosan fejlődnek a készülékek szoftveresen és hardveresen is, amire egy MDM fejlesztőnek vagy gyártónak azonnal reagálni kell.

Roaming6 engedélyezése

Egy vállalat által menedzselt mobiltelefon esetében fontos kritérium lehet. A roaming díjak jelenleg magasak. Egy vezetői utasításnak megfelelően az adminisztrátor ezt a szolgáltatást tilthatja, vagyis egy külföldi út esetében a felhasználó hívásindítást, üzenetküldést és internetezést nem fog tudni igénybe venni.

Globális Helymeghatározó Rendszer7

Az adminisztrátor az MDM által képes a GPS engedélyezését vagy tiltását. Erre azért lehet szükség, mert – eltekintve attól, hogy cella adatok alapján a készülékünk bemérhető – sok esetben a – háttérben – futó alkalmazások tudtunkon kívül hozzáférnek GPS koordinátánkhoz ez által követve mozgásunkat. Egy vezető mobiltelefonján lévő rosszindulatú szoftver segítségével könnyen követhetővé válik maga a személy, illetve megszerezhetőek a nála lévő személyes adatok, dokumentumok. Amennyiben nincs szükség a GPS-re tájékozódás céljából, érdemes átmenetileg tiltani a szolgáltatást.

Médiakártya hozzáférése

Alapvetően az opció tiltását javasolt, mivel felhasználói vagy konfigurációs hiba esetén a rámentett vállalati, vagy személyes adatok a kártya kis mérete miatt könnyen elhagyhatók vagy ellophatják a felhasználótól. Tehát egy olyan újabb rendszerelem része a védett rendszernek, amelyre figyelmet kell fordítani ezzel is növelve a sérülékenység kockázatát. Egy médiakártya használata egy zárt vállalati környezetben ahol üzleti titkokat védenek, potenciális veszélyekkel van tele. Mivel a mai kártyák a kapacitásukat tekintve túllépték már a több száz gigabájt méretet is, ezért akár „korlátlan" mennyiségű üzleti dokumentumokat, tervrajzokat tulajdoníthat el valaki a saját szervezetétől. A médiakártyák másik veszélye, hogy a felhasználók nincsenek annak tudatában, hogy a kártyán található fájlrendszer megfertőzhető. Ha a vállalati rendszergazda engedélyezi is a médiakártyák használatát az intraneten, sajnos nem tudja felügyelni, hogy a felhasználó munkaidőn kívül mihez csatlakoztatja, amivel nem csak a saját telefonját, de a szervezet belső hálózatos gépeit is könnyűszerrel megfertőzheti.

Kamera

A mai mobiltelefonokról egyöntetűen kijelenthető, hogy megfelelő felbontású kamerával rendelkeznek, amely nem csak fényképet, de videót is képes készíteni. Mint a médiakártya esetében – ami csak tárolási funkciót lát el -, itt is aggályos egy olyan képesség engedélyezése, amivel a védeni kívánt dokumentumokról másolat készíthető. A kamerával nem csak az imént említett anyagokról, hanem emberekről, helyszínekről, eszközökről készíthetünk digitális másolatot. Nem árt tudni, hogy vannak olyan rosszindulatú alkalmazások, amelyek távolról képesek a kamerát – ezáltal a mikrofont is – bekapcsolni és rögzíteni az eseményeket majd egy távoli proxy8 mögötti szerverre felölteni azokat. Amennyiben a munkához nincs a kamerára szükség, javaslom tiltani.

Mobilhálózattal kapcsolatos beállítások

Hívásindítás

Lehetőség van a hívásindítás tiltására, ebben az esetben a készülék csak fogadni képes hívásokat. Ha korlátozzuk egy szervezetnél a felhasználó havi keretét, amit mobiltelefonálásra költhet, akkor ezzel a funkcióval felügyelhetjük ezt. A vészhívások kezdeményezését az MDM automatikusan engedélyezi.

Hívásfogadás

Vállalati, szervezeti korlátozások bevezetése esetében tiltható a szolgáltatás.

Automatikus hívásfogadás

A szolgáltatásra a mobiltelefonok régóta lehetőséget nyújtanak, hiszen egy headset9 használatakor a második csöngetésre a készülék automatikusan fogadja a hívást, megvalósítva ezzel egy kényelmi funkciót. Azonban ha egy felhasználó ezt a funkciót elfelejti kikapcsolni, egyéb helyzetekben kellemetlensége származhat belőle, ha a hívó fél a túloldalon mindent hal.

Hangposta

A hangposta hívása egyes Szolgáltatók esetében költséget vonz maga után. Gazdasági korlátozások bevezetése esetében tiltható a szolgáltatás.

Kihangosítás

Egy megbeszélésén, tárgyaláson vagy egy irodában ahol több személy tartózkodik, a hívó fél tájékoztatása nélkül kihangosítani a mobiltelefont nem etikus, mivel elhangozhatnak olyan dolgok, amik csak a hívott félre tartoznak. A kihangosítás lehet szándékos és szándék nélküli. Ennek elkerülése érdekében érdemes a szolgáltatás tiltása.

Hangalapú szövegbevitel

Az okostelefonok modern képessége. A funkció segítségével a készülék mikrofonján keresztül egy gyári vagy harmadik féltől származó alkalmazáson keresztül a felhasználó hang utasítása alapján parancsokat adhat a készüléknek. Ez történhet diktálással egy digitális jegyzettömbbe, vagy egy tárgyszavas kereséssel a böngészőbe. Ebben az esetben is aggályos a mikrofon aktiválása, mivel nem vagyunk abban biztosak, hogy a rögzített hanganyagunk a telefonon kívül hova kerül még felöltésre. A szolgáltatás tiltása erősen indokolt.

Vezetékes és vezeték nélküli hálózati beállítások

Wi-Fi

Egy szervezetnél vagy egy vállalati környezetben mindig biztonsági kérdéseket vet fel a Wi-Fi használata. Amennyiben az Informatikai Biztonsági Szabályzat a szervezetnél ezt nem tiltja, úgy abban az esetben engedélyezni lehet a szolgáltatást. Azonban ha a felhasználó elhagyja a munkahelyét és csatlakozik a város ingyenes Hotspot eléréseihez, esetleg egy nem biztonságos szállodai vagy egy otthoni hálózathoz, a telefon és az azon tárolt adatok védelme ismét kockázatot jelent. Ha a mobileszköz Wi-Fi-n keresztül, csatlakozik a hálózathoz, a telefon MAC10 azonosítója is látható lesz, ami a mobil lehallgathatóságát, követhetőségét eredményezi11. Ma már számos szoftver áll rendelkezésre a MAC azonosító meghamisítására, aminek használatán bizonyos esetekben érdemes elgondolkodni. Amennyiben engedélyezzük a Wi-Fi-t, állítsunk be előre definiált profilokat.

Wi-Fi profil

A Wi-Fi használatának kontrollját egyedül az adminisztrátor által beállított profilok jelentik. Az MDM lehetőséget nyújt arra, hogy elmentsünk Wi-Fi hálózati profilokat, aminek segítségével a felhasználó beavatkozása nélkül a Wi-Fi hatókörébe érve, a telefon automatikusan csatlakozzon a hálózathoz. Ez esetben az előre nem definiált vezeték nélküli hálózati csatlakozásokat nem engedélyezi a készülék. Biztonsági szempont, hogy a már nem használt profilokat az adminisztrátor törölje a készülékről, elkerülve az automatikus csatlakozások lehetőségeit.

Média megosztás

Képek, zenék és videók megosztását engedélyezheti az adminisztrátor a felhasználónak. A megosztáshoz DLNA12 képes hálózati megjelenítőre és engedélyezett Wi-Fi kapcsolatra van szükség. Mivel ez esetben a hálózaton lévő DLNA tanúsítvánnyal rendelkező eszközök hozzáférnek mobilunkhoz, ezért az általunk „nyitott" csatornán személyes adataink veszélyben lehetnek. Javaslom a média megosztás opciót tiltani.

Miracast13

A média megosztás esetében aggályos a „nyitott" adatcsatorna használata, hiszen ha a megosztásban bármelyik eszközünk „egyik lába" a nyílt interneten van, könnyen adatszivárgás léphet fel. Az opció használata nem javasolt.

(Mikro) HDMI14

A mai okostelefonokat már mikro HDMI csatlakozással is ellátják. Az USB-t leváltó HDMI szerepe főként a nagyfelbontású videók akadásmentes átvitelére szolgálnak. Ha nincs szükség kábeles kapcsolaton keresztül megosztani a telefonunk kijelzőjét, abban az esetben javasolt a port tiltása.

MAC: Media Access Control Address – hálózati eszközök egyedi hardver azonosító címe

(általában 48 bit).

Kovács, Zoltán.: Védett vezetők hordozható infokommunikációs eszközeinek védelme a rádiófrekvenciás tartományban. Bolyai Szemle XXIII. 2014/4. 58-75 p. ISSN 1416-1443

Digital Living Network Alliance

A Miracast egy vezeték nélküli technológia, amellyel a számítógép és a mobileszköz

képernyőjének tartalmát megjeleníthetjük egy másik, a technológiát támogató

eszközökön.

High-Definition Multimedia Interface

NFC

Az NFC egy rövid hatótávolságú kommunikációs átvitelre szolgál. Dokumentumokat, névjegyeket, képeket vagy akár zenéket küldhetünk át hozzáérintéssel egy másik, a technológiát már ismerő telefonhoz. Az NFC az utóbbi időben kezdett elterjedni és mivel a biztonsági oldaláról nincs túl sok tapasztalat, ezért ennek használatát különösebb indok nélkül nem javaslom.

Bluetooth

A Bluetooth (a továbbiakban: BT) biztonsági konfigurálásánál, annak szerteágazó lehetőségei miatt az adminisztrátor több opciót tilthat vagy engedélyezhet, melyek a következők.

- BT kompatibilis eszközök keresése;

- BT kompatibilis eszköz, pl. headset, autós kihangosító csatlakozása15;

- kapcsolatok kezelése16 más BT eszközzel;

- adatok átviteli17 más BT eszközzel;

- BT láthatatlan/felfedezhető mód;

- előre definiált profilok;

- Jelszó házirend;

A felsorolás jó szemlélteti, hogy a BT biztonsági beállításait az MDM milyen szinten kezeli, hiszen ha egy autós kihangosító használata szükséges, viszont a kapcsolatok megosztása már nem, az könnyen beállítható. Úgy, mint a Wi-Fi esetében a BT is rendelkezik MAC azonosítóval, amit biztonsági okokból érdemes megváltoztatni. A BT engedélyezésekor a készüléknek nem csak a MAC címe látható a hálózaton, hanem a BT kisugárzott eszköz neve is, ami alapállapotban a készülék típusának megnevezése. Ez szintén kockázattal jár, hiszen ha ezt nem változtatjuk meg, az ellenérdekelt fél tudni fogja a telefon típusát, operációs rendszerét, illetve annak kiadási verzió számát18.

Érdemes előre definiált profilokat létrehozni, komplex minimum 8 karakteres jelszavas védelmet használni és az eszközt nem felismerhető módba állítani.

Internet megosztás

Az aktív mobilinternet kapcsolatot a készülékünk Hotspot vagy Tethering19 módban képes megosztani. Tethering megosztás esetében előnyös, ha az MDM-ben külön szabályozni lehet, hogy kábeles vagy kábel nélküli megosztást engedélyezünk a felhasználónak. Ha a felhasználónak a munkája során fontos, hogy más eszköze is a mobiltelefonjáról kapja az internetet, abban az esetben komplex minimum 8 karakteres jelszavas védelmet kell használni. Az eszköz hálózatnevét, az SSID20-t úgy, mint a BT esetében szükséges megváltoztatni. Alapesetben a kisugárzott név információt nyújt a készülékünk típusáról, illetve arról, hogy a készüléken aktív a szolgáltatás. Az SSID kisugárzásának tiltása javasolt.

15 A2DP: Advanced Audio Distribution Profile

16 PBAP: Phone Book Access Profile

17 OBEX: OBject EXchange

18 Az Android alapú telefonok esetében, csak az új készülékek kapják meg a legújabb

operációs rendszer támogatását, így könnyűszerrel visszakövethető a szoftver gyári

verziószáma.

19 Vezetékkel (USB kábellel) vagy vezeték nélkül (Wi-Fi-n keresztül) egy számítógép

kapcsolódni tud egy telefonhoz, amelynek mobil internet hozzáférése van.

20 Service Set IDentifier

98

VPN profil

A profilt engedélyezni akkor érdemes, ha egy szervezet lehetőséget biztosít a felhasználó számára, hogy egy titkosított csatornán elérje távolról a céges hálózatot és az ott tárolt adatait. Nyílt vagy nem biztonságos Wi-Fi hálózatok esetében böngészéskor is érdemes a VPN anonimitása mögé „bújni".

USB OTG21 külső tároló

Engedélyezhető vagy tiltható a felhasználónak, hogy külső (mobil) tárolót csatlakoztasson a telefonhoz. Mivel adatok átemelésekor olvasás és írás történik az eszközön, a fájl rendszer akár vírusos is lehet. A fertőzés elkerüléséhez a tároló eszköz vírus mentességét csatlakozás előtt garantálni kell. Amennyiben ez nem megoldható vagy nem felügyelhető szervezeti szinten, az opciót tiltani kell.

Mobilinternet korlátozása

Mivel vannak Szolgáltatók ahol túlforgalmazási díjat számolnak fel az internetezésre, ezért egy kiadott vezetői utasításban rögzítésre kerülhet céges mobiltelefonok esetében a mobilinternet csomag adatlimitje. Az adminisztrátor az utasítás szerint korlátozni tudja az MDM-ben az adatmennyiséget.

Alkalmazás-szintű beállítások

Az ingyenes és fizetős letölthető alkalmazások esetében MDM kontroll szükséges. Egy mobil biztonság-tudatosságra törekvő szervezet vagy vállalkozás nem engedélyezheti előzetes vizsgálat nélkül az alkalmazások letöltését. Az online piac használata a felhasználó azonosítása céljából email címhez kötött. Erre a célra érdemes anonim adatokkal létrehozni egy email címet. Az MDM lehetőséget biztosít arra, hogy az Apple Store, Google Play, BlackBerry World stb. online áruházak piacán megtalálható számtalan ingyenes és fizetős alkalmazások közül csak az adminisztrátor által engedélyezetteket biztosítsa letöltésre.

Ingyenes alkalmazások

Ebben az esetben az MDM-nek külön kell definiálnia az online piactérről letölthető összes ingyenes alkalmazás engedélyezését, illetve tiltását, vagy egy előre meghatározott MDM alkalmazáslistából történő felhasználását. Javaslom előre definiálni azokat az alkalmazásokat, amelyek engedélyezettek, ebben az esetben kereséskor, más alkalmazások nem jelennek meg a felhasználó készülékén.

Fizetős alkalmazások

A fizetős alkalmazások általában visszakereshetőek, amelyek cégekhez, fejlesztők nevéhez köthetőek. Azonban még ez sem jelent megfelelő biztonságot arra, hogy nem ártó szándékú a szoftver. Mint az ingyenes alkalmazások esetében is, javasolt a szoftver előzetes vizsgálata, kihangsúlyozva azt, hogy a bankkártyás fizetés miatt, a személyes adataink is veszélybe kerülhetnek.

Youtube használat

A Youtube videó megosztó portál egy gyárilag feltelepített alapértelmezett alkalmazás a mai okostelefonokon. A Youtube alapvetően kockázati tényezőt nem jelent, eltekintve a használatból eredő mobilinternet adatforgalom jelentős felhasználásától.

Közösségi hálózati alkalmazások

A közösségi hálózati alkalmazásokat, mint pl. a Facebook, Twitter, LinkedIn stb. hasonlóan, mint a Youtube esetében már gyárilag tartalmazza a mobiltelefon operációs rendszere. Azoknál a szervezeteknél, ahol a felhasználók jelenléte nem javasolt ezeken az oldalakon, vagy csak a céges telefonon központilag nem engedélyezett a hozzáférés, ott javasolt az opció tiltása.

Alkalmazások telepítése

Az MDM-ben lehetőség van nem csak a letöltés engedélyezésére – ezt korábban említettem -, hanem a felhasználónak a telepítési jogkör megadására is. Nem csak az online piacról beszerzett, hanem az internetről, média kártyáról, email csatolmányból letöltött alkalmazások esetére is kiterjed az engedély. Mivel alapvetően törekszünk az online piacon elérhető alkalmazások biztonsági vizsgálatára, a főleg kéretlen levelek esetében bejövő, vagy internetről letöltött fertőzött csatolmányok problémát okoznak. Javasolt az opció tiltása.

E-mail fiókok kezelése

A felhasználó kezdeményezheti a privát vagy céges email fiókjának hozzáadását, szinkronizálását a mobil készülékéhez. Ilyen fiókok lehetnek – a teljesség igénye nélkül – pl. a Gmail, a Yahoo!, vagy egy vállalati Microsoft Exchange ActiveSync fiók. Amennyiben központilag hozzáadásra kerül a céges levelezésének szinkronizálása, úgy a további fiókok hozzáférésének tiltása javasolt.

Böngésző használat

A felhasználó figyelmetlensége, hozzáértése vagy a weboldalak kártékony kódjai miatt a böngészés veszélyekkel jár. A piacon megtalálható MDM-ek közül érdemes olyan gyártó, fejlesztő termékét választani, amely képes a meglévő internetelérés függvényében engedélyezni vagy tiltani a böngészők használatát a mobiltelefonon. Ha pl. VPN-en keresztül egy szervezet tűzfal mögötti internetes szerverét használjuk, ahol központilag tiltva vannak a kétes eredetű, kártékony weboldalak megtekintései, akkor a kockázatok lehetőségeit is alacsonyabb szintre helyeztük. Egyébként, ha a felhasználónak nincs szüksége a napközbeni böngészésre, javasolt ennek tiltása.

SMS, MMS fogadása, küldése

Az SMS-ek küldése, fogadása alapvetően nem jár biztonsági kockázattal. Az MMS-ek esetében a megnyitott, futtatott csatolmány már aggályos lehet. Mivel ezek küldése inkább fizetési kötelezettséggel járnak, ezért ezt a kérdést a költségvetés dönti el.

Dokumentumok kezelése más eszközön

A dokumentumok kezeléséhez – fájlrendszer hozzáférés szinten – egy aktív vezetékes vagy vezeték nélküli kapcsolatra van szükség egy számítógéppel vagy egy laptoppal. Ha a másik eszköz, amihez a mobiltelefon csatlakozik éppen fertőzött, vagy a hozzáféréshez használt szoftver rosszindulatú, akkor a vállalati, vagy személyes adataink veszélybe kerülnek. Mivel egy szerveznél feltehetőleg tiltva van egy intranetes vagy internetes állomáshoz történő csatlakozás, a felhasználó ettől függetlenül párosíthatja telefonját az otthoni PC-hez, amely nem minden esetben vírusmentes. Javasolt az opció tiltása.

Üzenetek (tulajdonosi információk) megjelenítése zárolt képernyőn

Lehetőség van üzenet kiíratására a zárolt képernyőre. Ha a felhasználó elhagyja a telefonját – mielőtt még az adminisztrátor távolról kezdeményezi a készülék biztonsági törlését – és valaki leadná a rendőrsége, vagy csak értesítené a tulajdonost – de nem tudja, hogy kit – a zárolt képernyőn megjelenített cím, telefonszám vagy cégadat ebben segítségére lehet. A rádiótelefon ellopásakor természetesen nem ér semmit az adatok megjelenítése, ez esetben csak a távoli törlés jelent megoldást.

Mobiltelefonon alkalmazott MDM egy lehetséges rendszerterve

Az MDM működéséhez egy kiszolgáló szerverre van szükség, amit vagy egy szolgáltató üzemeltet vagy a szervezet. Biztonsági szempontból érdemes az utóbbit választani, még ha egyéb költséggel is jár.

|

|

2. ábra MDM alkalmazása mobil eszközre

(készítette: Molnár Péter)

Az MDM működésének megértéséhez a fenti ábra szemlélteti egy egyszerű vállalati környezet rendszertervét. Látható, hogy az MDM kiszolgáló szerver a DMZ22-ben helyezkedik el. Ezen a kiszolgálón keresztül történik a mobiltelefonok menedzselése. Amennyiben nem a vállalat tulajdona a szerver, úgy azt egy kliens segítségével éri el az adminisztrátor.

A készülékek aktiválása előtt, az adminisztrátor az MDM szerver oldal webes felületén hozzáadja azokat a telefonokat, amelyeket menedzselni kell. Létrehozza a csoportokat, beállítja a csoportok biztonsági rendszabályait, engedélyezi azokat az alkalmazásokat, amelyeket a felhasználó telepíthet, letölthet, majd a csoportokhoz hozzárendeli a telefonokat.

Az MDM aktiválását a készülékeken az adminisztrátor végzi el. Ez általában a mobileszközre letöltött alkalmazással, vagy az eszközre e-mailben megküldött rendszer fájl alkalmazásával történik. Mindkét esetben a készülék és a szerver közötti szinkronizáció jelenti a készülék sikeres aktiválását. Ehhez természetesen szükséges, hogy a mobileszköz Wi-Fi-n vagy mobilhálózaton keresztül az internetre csatlakozzon. Amennyiben a szerveren futó MDM kliens képes a mobiltelefonok közötti biztonságos csevegés és video hívás megvalósítására, abban az esetben egy VPN csatornát húz ki a telefonok között, amely garantálja a védett üzenetküldést.

Összegzés

A növekvő számú mobiltelefon előfizetések egyrészt profitot jelentenek a készülék gyártóknak és a mobil szolgáltatóknak, azonban az azokon tárolt, forgalmazott adatok miatt támadások célpontjaivá válnak. Ezek miatt fokozott figyelmet szükséges fordítani a mobil eszközök biztonságára a teljes életciklusuk alatt. A bekapcsolt szolgáltatások, letöltött alkalmazások, nyílt portok mind fenyegetettséget jelenthetnek.

Az informatikai biztonsággal kapcsolatos védelmi gyakorlat egyrészt a rendelkezésre álló költségvetésünk függvénye, másrészt alapvető konfigurációs beállítások, lehetőségek érvényesítése.

A különböző támadások, illetve a felhasználói hibák elleni védekezésre hatékony megoldás az MDM, amely kierőszakolja a vállalati biztonsági szabályokat a mobiltelefonok használata közben.

Felhasznált irodalom:

- GSMA Intelligence: The Mobile Economy 2015. http://www.gsmamobileeconomy.com/GSMA_Global_Mobile_Economy_Rep ort_2015.pdf (Letöltés ideje: 2015. 11. 11.)

- Cisco IBSG Horizons Study kutatás ,http://www.cisco.com/web/HU/ sajtoszoba/2013/20130320.html (Letöltés ideje: 2014. 04. 11.)

- Szabó András: Preventív hálózatvédelmi rendszerek alkalmazási lehetőségei a támadások detektálására, valamint a módszerek elemzésére i. rész, Hadmérnök, 2011. p 241. http://hadmernok.hu/2011_4_szaboa.pdf (Letöltés ideje: 2015. 11. 03.)

- Kovács, Zoltán: Védett vezetők hordozható infokommunikációs eszközeinek védelme a rádiófrekvenciás tartományban. Bolyai Szemle XXIII. 2014/4. 58-75 p. ISSN 1416-1443