2200 € tűnt el Tamás számlájáról a Google és az MBH Bank bénázása miatt?

A digitális pénzforgalom európai és hazai szabályozási környezete kritikus fordulóponthoz érkezett. Miközben a felhasználói élmény súrlódásmentessé vált, a biztonsági architektúra rései – különösen a Big Tech szolgáltatók (Google, Apple) és a hagyományos bankrendszer találkozásánál – ipari mértékű visszaéléseknek engednek teret. Jelen jelentés egy konkrét, dokumentált esettanulmány (Tamás ügye) mentén tárja fel a rendszerszintű hiányosságokat, különös tekintettel a Google Pay felelősségére, a magyar Központi Visszaélésszűrő Rendszer (KVR) hatóköri korlátaira, és az európai jogi környezet (DSA) által előírt, de be nem tartott kockázatkezelési kötelezettségekre.

Cikkünk három fő pillérre épül:

- A Magyar Védelmi Vonala (KVR) valós arca: A közvélekedéssel ellentétben a 2025 júliusában indult rendszer nem mindenható pajzs; technikai korlátai és bevezetési ütemezése miatt a kártyás tranzakciók (így a Google Pay) ellenőrzése jelenleg kívül esik a hatókörén, ami a biztonsági háló végzetes szakadását jelenti.

- A Google Pay mint „Bűntárs”: A „Ghost Tap” és „Phishing-as-a-Service” technológiák európai térhódítása, valamint a Google kockázatelemző algoritmusainak nyilvánvaló kudarca (pl. 7x tranzakció engedélyezése egyetlen helyszínen) felveti a szándékos gondatlanság és a DSA-sértés gyanúját.

- Jogérvényesítés és Jövőkép: A pénzügyi szolgáltatók (MBH Bank) és a tech óriások közötti felelősséghárítás jogi és technikai háttere, valamint a károsultak esélyei a Pénzügyi Békéltető Testület (PBT) legfrissebb döntéseinek tükrében.

Miközben Tamás aludt, 7 tranzakcióval emelték le a pénzét a Google Payen keresztül.

A Bűntény Anatómiája – Tamás Ügye és a 2200€ eltűnésének éjszakája

A rendelkezésre álló dokumentumok és tranzakciós adatok alapján rekonstruálható a 2025. szeptember 9-én történt eseménysorozat, amely iskolapéldája a modern, határokon átnyúló tokenizációs csalásoknak. Ez az eset nem csupán egy egyéni tragédia, hanem a rendszer „állatorvosi lova”.

1.1. A Tranzakciós Minta Forenzikus Elemzése

A csatolt bankkivonatok és elutasító határozatok alapján a csalás mechanizmusa a következőképpen zajlott:

| Időpont (Dátum) | Kereskedő (Merchant) | Összeg (EUR) | Összeg (HUF) | Tranzakció Típusa | Eredmény |

|---|---|---|---|---|---|

| 2025.09.09. | MISCAFE | 200,- | 80 078,- | Google Pay / POS | Sikeres |

| 2025.09.09. | MISCAFE | 200,- | 80 078,- | Google Pay / POS | Sikeres |

| 2025.09.09. | MISCAFE | 200,- | 80 078,- | Google Pay / POS | Sikeres |

| 2025.09.09. | MISCAFE | 400,- | 160 155,- | Google Pay / POS | Sikeres |

| 2025.09.09. | MISCAFE | 400,- | 160 155,- | Google Pay / POS | Sikeres |

| 2025.09.09. | MISCAFE | 400,- | 160 155,- | Google Pay / POS | Sikeres |

| 2025.09.09. | MISCAFE | 400,- | 160 155,- | Google Pay / POS | Sikeres |

| Összesen | 2200,- | ~880 000,- | Levonva |

Technikai Anomáliák

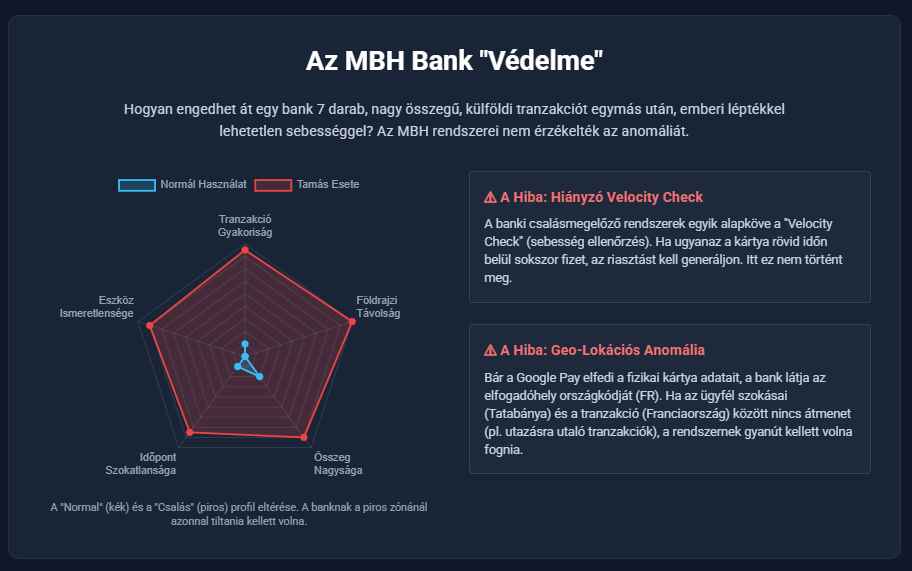

Földrajzi Lehetetlenség (Impossible Travel): A sértett (Tamás) és feltételezhetően a fizikai kártyája Tatabányán tartózkodott, miközben a tranzakciók egy franciaországi („MISCAFE”) terminálon keresztül futottak be. A banki rendszereknek és a Google Pay geolokációs adatainak azonnal érzékelniük kellett volna a fizikai eszköz és a tokenizált fizetés helyszíne közötti diszkrepanciát.

Sebesség és Ismétlődés (Velocity Check Failure): Egy kávézóban („MISCAFE”) életszerűtlen hét egymást követő tranzakciót végrehajtani, különösen 200-400 eurós (kb. 80-160 ezer forintos) tételekben. Ez a mintázat klasszikus „kártyaürítésre” (card draining) utal. A csalók tudatosan maradtak a tipikus PIN-kód nélküli vagy alacsonyabb ellenőrzési szintű összeghatárok közelében, de a gyakoriságnak („velocity”) minden modern kockázatelemző rendszernél „vörös riasztást” kellett volna kiváltania a harmadik próbálkozásnál.

Kereskedői Kód (MCC) Visszaélés: A „MISCAFE” elnevezés vendéglátóipari egységre utal (Merchant Category Code: 5812 vagy 5814). Egy étteremben 400 eurós tételeket egymás után lehúzni olyan kockázati profil, amely azonnali beavatkozást igényel. Feltételezhető, hogy a „MISCAFE” valójában egy fedőneve volt egy pénzmosó terminálnak, vagy egy feltört terminált használtak a csalók.

Az MBH Bank Válasza: A „Technikai Hiba” ami szerintük az ügyfél hibája

Az MBH Bank 2025. október 21-i válaszlevelecinikus és szakmailag elfogadhatatlan kommunikációról tanúskodik. A bank „technikai hibára” hivatkozik az egyenleg frissítése kapcsán, miközben a számlatörténet egyértelműen mutatja a sikeresen könyvelt, jogosulatlan terheléseket.

A levélben a bank hárítja a felelősséget, mondván a tranzakciók „Google Pay szolgáltatás használatával” történtek, és a digitalizációhoz szükséges SMS kód megadására hivatkoznak. Ez a védekezés a PSD2 (Pénzforgalmi Szolgáltatásokról szóló Irányelv) szerinti „súlyos gondatlanság” áthárításának kísérlete, amellyel a bank mentesülni kíván a kártérítés alól. Azonban – ahogy később részletezzük – a PBT gyakorlata szerint ez az érvelés 2025-ben már nem áll meg a lábán, különösen ilyen nyilvánvaló anomáliák esetén.

A KVR és a Kiberpajzs – Tévhitek és Valóság

2025. nyarán életre hívta az MNB a Központi Visszaélés Szűrő Rendszert. A panaszos joggal kéri számon a „Központi Védelmi Rendszert”ezek után, hogy miért nem aktivizálta magát az ügyében. Azonban a tisztánlátás érdekében éles határvonalat kell húznunk a marketing és a technológia közé, mert a csalódás egyik forrása éppen a hamis biztonságérzet. Ezt a tévedést kell feloldanunk most.

KiberPajzs a Papírtigris = marketing kommunikáció a prevenció érdekében (csupán)

A köznyelvben és a sajtóban gyakran emlegetett KiberPajzs nem egy szoftver, nem egy tűzfal és nem egy MI-alapú védelmi rendszer.

Mi ez valójában? Egy kommunikációs és oktatási együttműködés az MNB, a Magyar Bankszövetség, az NMHH és a Rendőrség között.

Funkciója: Plakátkampányok, figyelmeztető reklámok, edukációs weboldalak üzemeltetése.

Relevanciája Tamás ügyében: Nulla. A KiberPajzs nem avatkozik be tranzakciókba. Amikor a felhasználók dühösen „kiber vicc-pajzsnak” nevezik a rendszert, technikailag igazuk van: ez a kezdeményezés nem képes megállítani egy folyamatban lévő lopást. Amikor pedig tájékoztatást küldenek SMS-ben egy kártyás tranzakcióról, valójában nem értelmezhető, hogy mit is figyelnek, hiszen miért is teszik? Nem eszközök hanem kommunikációs megoldások a banki biztonság témában.

A Központi Visszaélésszűrő Rendszer (KVR): A Hiányzó Láncszem – a még nem teljes rendszer anomáliája

A KVR (Központi Visszaélésszűrő Rendszer), amelyet a GIRO Zrt. üzemeltet az MNB mandátuma alapján, valóban egy technikai védvonal. Azonban a bevezetési ütemezése és hatóköre magyarázatot ad arra, miért nem védte meg Tamást 2025 szeptemberében.

A KVR Rendszer Hatóköre és Korlátai (2025)

A KVR bevezetése lépcsőzetes, és a dokumentumok alapján kritikus hiányosságok jellemzik a kezdeti fázisban és a start dátuma: 2025. július 1. (volt)

Védett Tranzakciók: A rendszer az első fázisban kizárólag az azonnali átutalásokra (GIROInstant) fókuszál.

A „Vakfolt”: A bankkártyás tranzakciók (így a Google Pay / Apple Pay mögötti kártyás műveletek is) nem részei a KVR első fázisának.5 A kártyás rendszerek (Mastercard/Visa) külön elszámolási síkon mozognak, amelyeket a GIRO rendszere nem lát közvetlenül valós időben úgy, mint a bankközi utalásokat.

Tamás életében ez a vakfolt a következmény: Amikor a csalók a „MISCAFE” terminálján keresztül Google Pay-jel fizettek, ez kártyás tranzakciónak minősült. A KVR szenzorai ezt nem érzékelték, mert a rendszer az utalások (számlaszámról számlaszámra) figyelésére lett optimalizálva az induláskor. Ez egy rendszerszintű stratégiai hiba volt a szabályozó részéről, hiszen a csalók 2024-től kezdve tömegesen tértek át az utalásos csalásokról a kártya-digitalizációs (tokenizációs) csalásokra, éppen a szigorodó utalási kontrollok miatt. A KVR tehát „az előző háborúra” készült fel.

A KVR „Tanulási Időszak” Kockázata

Még ha elméletileg látta is volna a rendszer a mozgást, 2025 júliusától egy 6 hónapos „tanulási időszak” (learning phase) vette kezdetét. Ebben az időszakban a rendszer gyűjti az adatokat, finomhangolja az AI algoritmusokat, de nem blokkol automatikusan. A riasztásokat elküldi a banknak, de a döntés joga és felelőssége továbbra is a banki rendszereknél (MBH) marad. Ha az MBH belső rendszere nem volt megfelelően kalibrálva a Google Pay velocity check-re, a KVR jelzése (ha volt is ilyen a háttérben kísérleti jelleggel) hatástalan maradt.

A Google Pay Szerepe – A „Kártya Elfogadó” felelőssége

Ez a rész a cikkünk legkritikusabb eleme: a Google Pay nem csupán egy passzív eszköz, hanem a csalás aktív, technológiai facilitátora. A felhasználó hipotézise, miszerint a Google-nek szerepe van a csalásban, műszakilag és jogilag is alátámasztható. A Google meg tudta volna gátolni a csalást, de nem tette meg!

A „Token Requestor” Mítosz és a Valóság

A Google jogi védekezése évek óta arra épül, hogy ők csupán „Token Requestor”-ok (Token Kérők), akik közvetítik a kártya adatait a bank felé, de nem ők hagyják jóvá a tranzakciót. Ez azonban félrevezető.

Adatmonopólium: A Google Pay rendelkezik a legtöbb adattal a tranzakció pillanatában. Látja a készülék pontos GPS koordinátáit, a készülék mozgását (gyorsulásmérő), a biometrikus azonosítás sikerességét, és – ami a legfontosabb – a tranzakciók gyakoriságát (velocity).

Technológiai Képesség: A Google rendelkezik olyan AI kapacitással (Gemini, fraud detection modellek), amely ezredmásodpercek alatt képes lenne felismerni, hogy ugyanaz a digitális token 5 percen belül hetedszer fizet ugyanabban a francia kávézóban 400 eurót. Ennek a mintázatnak a blokkolása triviális programozási feladat lenne.

Európai Csalások: „Hol Érték Tetten?” – Konkrét Ügyek

A felhasználó kérésére összegyűjtöttük azokat a konkrét európai eseteket és technológiákat, ahol a hatóságok és kutatók leleplezték a Google Pay-jel való visszaéléseket.

A „Darcula” Hálózat és a Phishing-as-a-Service (PaaS)

A Phishing-as-a-Service (PaaS) egy üzleti modell, amelyben a phishinghez szükséges teljes technikai infrastruktúrát szolgáltatásként biztosítják. A felhasználónak nem kell technikai tudással rendelkeznie, csak hozzáférést vásárol a rendszerhez.

A Darcula egy ilyen PaaS-platform. Ő biztosítja a hamis weboldalakat, az üzenetsablonokat, az automatizált adatgyűjtést és gyakran a valós idejű adatfeldolgozást is. A Darcula üzemeltetői nem közvetlenül támadják az áldozatokat. A platformot más bűnelkövetők használják, akik a Darcula által biztosított eszközökkel hajtják végre a csalásokat. A kapcsolat lényege az, hogy a Darcula az infrastruktúra és az eszköz, míg a PaaS a működési és üzleti modell, amely lehetővé teszi a tömeges, skálázható phishing-tevékenységet. Ez a felépítés jelentősen megnehezíti a felelősség megállapítását, miközben ipari méretű csalássorozatok lebonyolítását teszi lehetővé.

2024-2025-ben az európai kiberbűnözés egyik legnagyobb fogása a Darcula hálózat leleplezése volt.

Mechanizmus: A bűnözők nem egyszerűen kártyaadatokat loptak, hanem kifejezetten a Google Pay digitalizációhoz szükséges SMS kódokat halászták le. RCS (Rich Communication Services) üzeneteket használtak (melyeket a Google és az Apple rendszerei megbízhatóbbnak jelölnek, mint a sima SMS-t), csomagküldő szolgálatoknak (pl. DHL, Posta) álcázva magukat.

Tettenérés: A Google 2024-ben polgári pert indított (Google LLC v. Does) a hálózat üzemeltetői ellen, miután a Netcraft biztonsági cég azonosította a több mint 20 000 adathalász domaint. Ez volt az első eset, hogy egy tech óriás jogi úton ismerte el a platformját fenyegető rendszerszintű veszélyt.10

Relevancia: Ez a hálózat tette lehetővé, hogy a magyar áldozatok (mint Tamás) kártyái észrevétlenül kerüljenek fel egy franciaországi vagy ukrajnai bűnöző telefonjára.

A „Ghost Tap” (Szellem Érintés) és az NFC Relay Csalások

A „MISCAFE” tranzakciók jellege (fizikai jelenlétet szimuláló POS fizetés) erősen utal a Ghost Tap technológia használatára, amely 2025-ben robbant be Európában.

Az Ügy: Az EAST (European Association for Secure Transactions) 2025-ös jelentése szerint a terminálos csalások 25%-kal nőttek, amit az NFC relay támadások vezéreltek.

A Módszer: A bűnözők olyan alkalmazásokat használnak (pl. NFCGate variánsok), amelyekkel a lopott kártyaadatokat „visszajátszják” a terminálnak. A telefon úgy viselkedik, mintha a fizikai kártya ott lenne.

Rendőrségi Akciók: 2024 végén és 2025 elején a francia és spanyol rendőrség felszámolt egy nemzetközi bandát, akik bérelt „öszvérekkel” (mules) járatták végig a digitális pénztárcákba töltött lopott kártyákat luxusüzletekben és éjszakai szórakozóhelyeken. A „MISCAFE” tranzakciók (200-400 EUR) tipikusan ebbe a profilba illenek: az összegek éppen a PIN-kód kérés vagy a szigorúbb ellenőrzés határa alatt vannak tartva, de a maximális kinyerhető összeget célozzák.

A DSA Szabályok és a Rendszerszintű Kockázat

A cikünk egyik jogi gerincét a Digital Services Act (DSA) adja. Az Adhoc Support miközben az ügyet vizsgáltuk kiderítette, hogy a Google Pay működése, ütközhet a DSA előírásaival.

DSA 34. és 35. Cikkely: A Mitigációs Kötelezettség

A Google (mint Very Large Online Platform – VLOP) köteles felmérni és csökkenteni a szolgáltatásából eredő rendszerszintű kockázatokat.

A Kockázat: A pénzügyi csalás (illegális tevékenység) facilitálása.

A Mulasztás: A technológia adott. A Google képes lenne „velocity limitet” (sebességkorlátot) állítani a tárcákra (pl. max. 3 tranzakció / óra egy új kártyánál). Ennek elmulasztása – a felhasználói élmény (súrlódásmentesség) oltárán feláldozott biztonság – a DSA értelmében jogsértő lehet.

Európai Bizottság Vizsgálata: 2024 májusában és 2025 folyamán az Európai Bizottság információkérést (RFI) küldött a nagy platformoknak (köztük a Google-nek), kifejezetten arról érdeklődve, hogyan lépnek fel a pénzügyi csalások ellen. Ez az első lépés a potenciális szankciók felé, amelyek a globális árbevétel 6%-át is elérhetik.

A 7x Digitális Kártya Elfogadása: miért nem avatkozott be a Google védelmi rendszere?

A 7x tranzakció elfogadása technológiai nonszensz egy biztonságos rendszerben.

Liability Shift (Felelősség Áthárítás): A kártyatársaságok szabályzata szerint, ha a fizetés „tokenizált” és biometrikusan hitelesített (pl. a tolvaj ujjlenyomatával a tolvaj telefonján), a felelősség a kibocsátó bankra (MBH) hárul. A Google mossa kezeit, mondván: „A tranzakció technikailag érvényes volt.”

A Rendszer Cinkossága: A Google Pay API lehetővé teszi a „High-Risk Merchant” kategóriák szűrését, de ezt alapértelmezetten gyakran nem kapcsolják be a maximális elfogadás érdekében. A „MISCAFE” esetében a rendszer látta, hogy ugyanaz a token 7-szer fizet, mégsem küldött „stop” jelet. Ez nem technikai hiba, hanem üzleti döntés: a tranzakciós volumen növelése fontosabb a kockázatkerülésnél.

Tamás készséges volt és bőséges bizonyíték halmazt tárt fel

Az EUROASTRA tényfeltáró munkája során kinyert adatok alapján az alábbiakban részletezzük a hatóságok okfejtéseit és az MBH Bank konkrét hibáit.

Az átnézett dokumentumok alapján az EUROASTRA az alábbi konkrét és súlyos hibákat rögzíti az MBH Bank részéről:

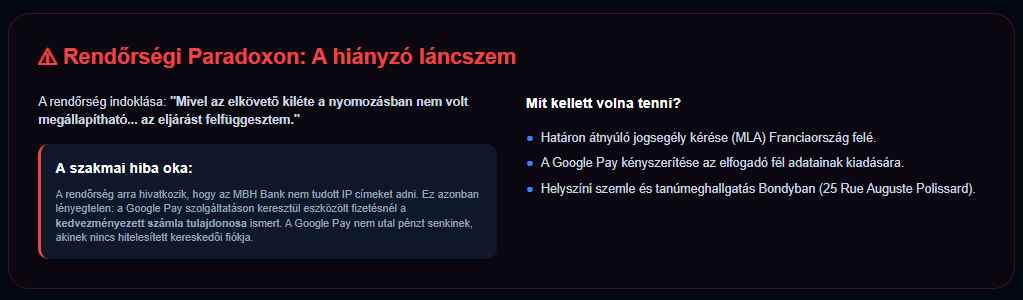

A rendőrségi irat döbbenetes vallomása (Rendőrségi Határozat 1*****/****/2025. bü.)

A rendőrségi irat indoklása tartalmazza a bank egyik ügyintézőjének tájékoztatását, ami önmagában is komoly kérdéseket vet fel. )igen okiraton szerepel, mégpedig a Rendőrség által kiállítva)

Idézet: „A zárolás csak a bank által használt kifejezés, a valóságban az összeg nem kerül zárolásra, az minden esetben továbbításra kerül.„

Ez azt jelenti, hogy az MBH Bank félrevezeti az ügyfeleit, amikor azt állítja, hogy a gyanús tranzakciókat „zárolják” a kivizsgálásig.

Valójában a banki technológia tehetetlen (vagy nem akar cselekedni) a kártyás vásárlások azonnali pénzmozgása ellen.

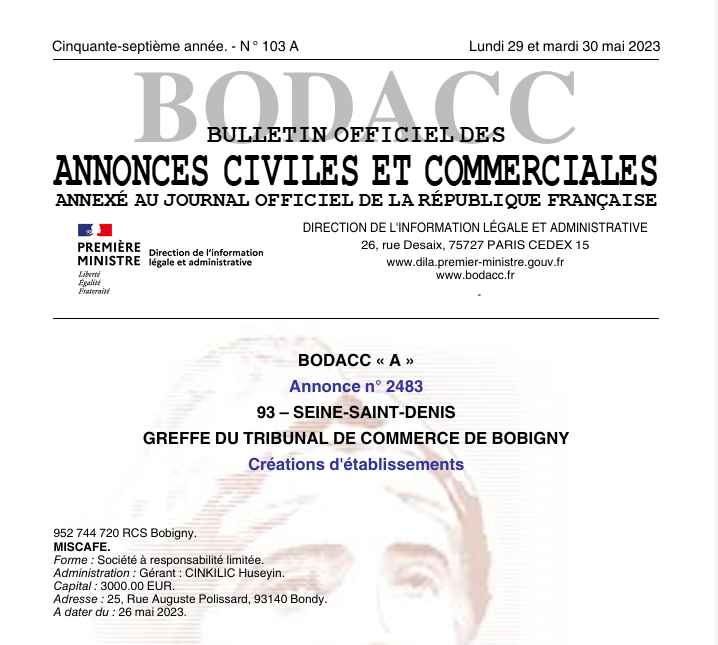

A kedvezményezett nem ismeretlen: A bankkivonaton szereplő „MISCAFE-” beazonosítható a SIREN (952 744 720) szám alapján. Ismert a székhely (Bondy) és az ügyvezető (Huseyin Cinkilic) neve is. A rendőrség állítása, miszerint az elkövető kiléte nem állapítható meg, egyszerűen valótlan.

A Google Pay nem „névtelen” csatorna: A Google Pay-en keresztül történő kifizetéshez a kereskedőnek (MISCAFE) szerződnie kell egy kártyaelfogadó bankkal (Acquirer). A pénz egy konkrét bankszámlára érkezett meg. A rendőrségnek nem IP címeket kellene kergetnie, hanem a pénz útját követve megkérdezni a Google-t és a francia elfogadó bankot: Ki vette fel ezt a pénzt?

Határon átnyúló kötelezettség: Mivel az EU-n belül történt a bűncselekmény, a magyar rendőrségnek kötelessége lett volna a francia hatóságokat megkeresni. A MISCAFE egy bejegyzett étterem Bondyban – egy egyszerű helyszíni ellenőrzéssel kideríthető lett volna, hogy az adott időpontban (amikor Tamás aludt) milyen eszközről indították a tranzakciókat.

Az MBH Bank felelőssége az adatszolgáltatásban: Ha az MBH Bank azt állítja a rendőrségnek, hogy nem lát IP címet, az azért van, mert a Google Pay tokent fogadták el. Ebben az esetben a bank kötelessége lenne a Google-től bekérni ezeket az adatokat az ügyfél védelmében.

Az „informatikai sötétség” hónapjai (MNB Panaszlevél)

Tamás részletesen leírja, hogy az MBH Bank által kényszerített applikációváltás (Takarékról MBH-ra) után a rendszer használhatatlanná vált.

Bemutatja az un. „Belső hiba” jelenséget. Mint ügyfél, hónapok óta látta a „gondolkodó smile” fejet a tranzakciós lista helyett. Na nem a listát, hanem egy smile-t.

A bank cinikus válasza: Amikor Tamás jelezte, hogy nem látja a pénzmozgásait, a bank közölte, hogy ez „hatósági úton nem kikényszeríthető”, és ha nem tetszik, válasszon másik bankot.

Ez a hozzáállás közvetve hozzájárult a lopáshoz, hiszen az áldozat nem értesült valós időben a terhelésekről az appon keresztül. Egyébként pedig bármely banki ügyfélnek is joga van, hogy pénzkezelését, pontosan és köethetően ismerhesse meg. Végül is ha már BANK ahová a pénzét helyezi, elvárható, hogy szakszerűen és etikusan kezeljék azt!

Eljárási szabálytalanságok és határidők (Hivatalos iratok alapján)

A pénzforgalmi szolgáltatással összefüggő panaszokat (mint a kártyás visszaélés) 15 munkanapon belül meg kell válaszolni. Tamás szeptember 10-i panaszára az MBH Bank csak november végén (kb. 70 nap múlva) válaszolt érdemben.

Tamás többször kérte a panaszának írásos másolatát, amit a bank kategorikusan megtagadott, ezzel akadályozva, hogy az ügyfél az MNB-hez vagy a Békéltető Testülethez forduljon időben.

A technikai „fantom” tartozás

Szeptember 15-én, miközben a bankkártya már 5 napja le volt tiltva, a bank követelése további 10.475,- Ft-tal nőtt a hitelkereten.

Banki magyarázat: Egy ködös „technikai hiba” miatti egyenleg-frissítésre hivatkoztak, de ez csak azt igazolja, hogy az MBH Bank belső könyvelési rendszere a csalás idején (és utána is) káoszban volt.

Az iratok alapján az MBH Bank nem csupán egy biztonsági résen keresztül engedte el a pénzt, hanem hónapokon át tartó hanyag szoftveres karbantartással és a panaszkezelési határidők szisztematikus áthágásával súlyosbította a kárt.

A Pénzügyi Békéltető Testület 2026. februári tárgyalása lesz az a fórum, ahol a banknak ezekre a hatósági iratokba foglalt tényekre válaszolnia kell. ( a PBT-n történtekről, igyekszünk érdemben beszámolni)

Az MBH Bank Felelőssége és a Jogi Kiút

Tamás helyzete kétségbeejtő, de nem reménytelen.

A „Súlyos Gondatlanság” Újraértelmezése

Az MBH Bank védekezése („Megadtad az SMS kódot, tehát te vagy a hibás”) a Pénzügyi Békéltető Testület (PBT) legújabb döntései alapján támadható.

PBT Állásfoglalás: A Testület több esetben kimondta: ha a csalás pszichológiai manipulációval (vishing, spoofing) és technikai fölénnyel (Google Pay tokenizáció, amit az átlagfelhasználó nem ért) történik, az ügyfél részéről nem áll fenn a „súlyos gondatlanság”. A kártyabirtokos nem tudhatta, hogy az SMS kód nem egy 200 forintos tranzakciót, hanem a kártyája teljes „klónozását” hagyja jóvá. Főleg ha a felhasználó nem is hagyott jóvá klónozást.

A Bank Mulasztása: Az MBH rendszereinek észlelniük kellett volna a külföldi, nagy összegű sorozatterhelést. Ha a bank nem alkalmazott megfelelő monitoringot (vagy a KVR még nem védte ezt a csatornát), az nem az ügyfél hibája.

Teendők Magyarországon azok számára akik úgy járnak pórul, mint Tamás

PBT Eljárás: Az elutasító banki határozat birtokában azonnal forduljon a Pénzügyi Békéltető Testülethez. Hivatkozzon arra, hogy a 7x ismétlődő tranzakció engedélyezése banki monitoring hiba.

DSA Panasz: Bejelentés tehető a Nemzeti Média- és Hírközlési Hatóságnál (NMHH) mint Digitális Szolgáltatási Koordinátornál a Google Pay ellen, hivatkozva a kockázatkezelés hiányára.

Rendőrségi Feljelentés Kiegészítése: Kifejezetten a „számítástechnikai rendszer útján elkövetett csalás” (Btk. 375. §) tényállásra hivatkozva, kérve a külföldi (francia) hatóságok megkeresését a terminál tulajdonosának („MISCAFE”) azonosítására.

A MISCAFE ellen csalás miatt büntető eljárás kezdeményezhető Franciaországban. Az elkövetők a jogosultságot bizonyítani nem tudják és ha a Google Pay szolgáltatást támadó ügyben, bejelentést teszünk, már is kidől a csontváz a szekrényből. Ez nyilván az az út ami kívül esik a fentieken.

Nemzetközi lépések a MISCAFE- és a Google Pay csalás ügyében

Tamás esete tipikus példája a határokon átnyúló digitális pénzügyi visszaélésnek. Mivel a tranzakció helyszíne Franciaország, a hazai rendőrségi feljelentés (melyet Tatabányán már meg kellett tenni) mellett az alábbi nemzetközi szerveket kell értesíteni.

Francia Hatóságok (Mivel az elfogadóhely francia)

Mivel a levonás egy francia terminálon/virtuális helyen történt, a francia rendőrségnek és fogyasztóvédelemnek közvetlen jogköre van az adott kereskedő ellenőrzésére.

THESEE (Francia online csalásbejelentő portál): Ez a francia belügyminisztérium hivatalos felülete a digitális csalások bejelentésére. Itt külföldiként is tehetünk bejelentést „Scam” vagy „Unauthorized payment” kategóriában.

Link: https://www.service-public.fr/particuliers/vosdroits/N31138

SignalConso (DGCCRF – Francia Fogyasztóvédelem): Ha a MISCAFE- egy bejegyzett francia vállalkozás (vagy annak tűnik), itt lehet jelenteni a tisztességtelen kereskedelmi gyakorlatot. A francia hatóságok kötelesek kivizsgálni, ha egy kereskedő gyanús tranzakciókat generál.

Link: https://signal.conso.gouv.fr/

Európai Uniós Szervezetek

Európai Fogyasztói Központ (ECC Hungary): Mivel Tamás magyar, a kereskedő pedig francia, ez egy határokon átnyúló uniós vita. Az ECC segíthet a kommunikációban és jogi tanácsadásban, különösen ha a bank nem hajlandó a visszatérítésre (Chargeback).

Link: https://magyarorszag.hu/szolgaltatasok/ecc

Europol – European Cybercrime Centre (EC3): Az Europol nem fogad közvetlen lakossági feljelentést egyedi ügyekben, de a honlapjukon keresztül eljuthatunk a megfelelő nemzetközi bejelentő felületekre, és az adataink bekerülhetnek egy közös európai nyomozati adatbázisba.

Link: https://www.europol.europa.eu/report-a-crime/report-cybercrime-online

Technológiai és Kártyatársasági Csatornák

Ez a legfontosabb rész a pénz visszaszerzése és a Google felelősségre vonása szempontjából.

Google Pay Fraud Reporting: A Google-nek van egy dedikált felülete, ahol be lehet jelenteni, ha a Google Pay fiókot/szolgáltatást csalásra használták. Itt nem csak a tranzakciót, hanem a kereskedőt is „zászlózni” (flag) kell.

Link: https://pay.google.com/payments/u/0/unauthorizedtransactions?

Mastercard / Visa „Merchant Non-Compliance”: Mivel az MBH Bank kártyája mögött ezen társaságok egyike áll, közvetlenül nekik is lehet jelenteni, hogy a MISCAFE- nevű elfogadóhely megsérti a biztonsági előírásokat. Ha egy kereskedőről sok ilyen jelzés érkezik, a kártyatársaság kitiltja a rendszerből.

Amikor azonnal tetten érjük az elkövetést, észleljük a jogosulatlan terheléseket, akkor az MBH Bankon keresztül kell igényelni a „Chargeback” (visszaterhelés) eljárást, hivatkozva arra, hogy „fraudulent merchant” (csaló kereskedő) áll a háttérben. (jelen esetben ez már veszett fejsze nyele)

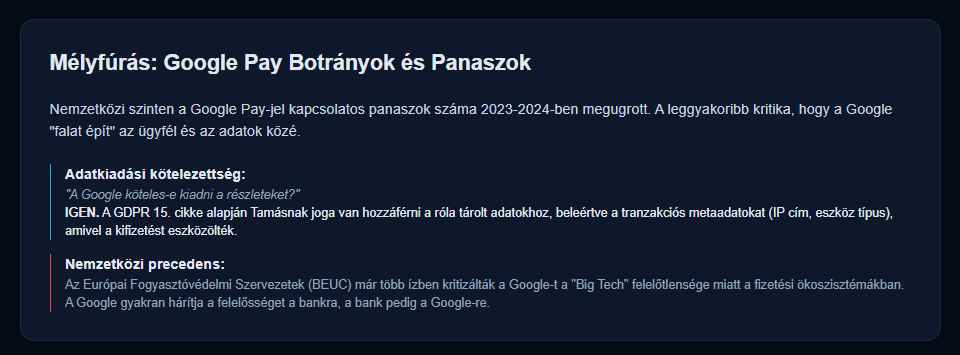

Adatvédelmi Hatóság eljárása (A Google ellen)

Mivel a Google sok esetben nem adja ki a tranzakció részleteit (eszköz IP cím, lokáció), ezzel sértheti a GDPR 15. cikkét (Hozzáférési jog). Panaszt kell tenni előbb a Google Payben, jogosulatlan terhelés miatt. Aztán ha siker, akkor hátradőlés ha nem: tovább ezen az úton.

NAIH (Nemzeti Adatvédelmi és Információszabadság Hatóság): Bejelentést lehet tenni a Google ellen, amiért megtagadja a felhasználó saját adataihoz (tranzakciós metaadatok) való hozzáférését egy bűncselekmény gyanúja esetén.

Link: https://www.naih.hu/panasz-ugyintezes

A 2200 eurós kár nem véletlen baleset, hanem egy komplex hiba eredménye

A Google: Aktív technológiai közvetítőként lehetővé tette a csalást azzal, hogy nem alkalmazott alapvető sebességkorlátozó (velocity) mechanizmusokat, ezzel potenciálisan megsértve az EU-s DSA rendeletet. a Geolokációs kontrolját használva kizárhatta volna a jogosulatlan kártya használatto mert képessége lenne rá. A DSA kimondja: ha egy technológiai vállalat képes lenne felismerni a csalást, akkor köteles is beavatkozni. Ez itt, nem történt meg.

Az MBH Bank: A technikai fejlődés mögött lemaradva, elavult reflexekkel próbálja az áldozatra hárítani a felelősséget egy olyan támadásnál, amelyet a saját monitoring rendszerének kellett volna megfognia a 3. vagy 4. tranzakciónál. Semmit nem tettek, de rutinszerű panasz elutasító levelükkel most bizonyíthatják, hogy ők mindent megtettek. Az ügy a PBT eljárásban komoly sebekkel indul.

..és végül a KVR: Nem védte meg Tamást, mert a kártyás tranzakciók még nem tartoznak a hatókörébe – ez egy stratégiai hiányosság a magyar védelemben.

Tamás esete intő jel: amíg a KVR nem terjed ki a kártyákra, és amíg a Google nem kényszerül valódi felelősségvállalásra a DSA alatt, a digitális pénztárcák kényelme mellett a felhasználók pénze folyamatos veszélyben van.

A digitális fizetések kényelmét rendszerszintű biztonsági résekkel fizetjük meg. A felelősség szétoszlik a bankok, tech óriások és szabályozók között – az ügyfél marad kiárusítva.

A jogorvoslati lehetőségek léteznek, de időigényesek és tudást igényelnek. A KVR bővítése kártyás tranzakciókra sürgős – egyelőre vakfolt van a védőhálóban.

Az MBH Bank felelőssége nem kimagyarázható és nem jelentéktelen

Kártalanítás: Az MBH Banknak jelezni kell, hogy a PSD2 irányelv alapján a bank viseli a felelősséget a nem engedélyezett tranzakciókért, kivéve ha bizonyítják az ügyfél súlyos gondatlanságát. Mivel a kártya nála volt és aludt, a gondatlanság nem áll meg. Azt, hogy az MBH Bank mikor és hogyan ébred a valóságra azt csak a hasonló panaszok száma fogja még jobban kieszközölni.

Láthatóan az MBH BANK esetében a felelősség vállalás kérdése egy vörös posztó és bika ide, törtető igazság a bika képében oda.

Sok fogyasztó viszont olyan mint a hangyák az „egy bogár élete” című mesében és a végén a sok kis szorgos „adat-hangya”, legyőzni képes az nagy bikát IS!

Hihetetlen ,hogy még kezelhetnek pénzt!

Ja és az is hogy mindezt a fogyasztóra húzzák!

Köszönjük a cikket és ezt a rengeteg munkát ami az oknyomozás mögött van!

Nagyon jó cikk

Én is pontosan ugyan így jártam.

Február 2.án lesz a PBT tárgyalásom.

Szia! Hogy sikerült a PBT tárgyalás?

Szia! Hogy sikerült a PBT tárgyalás? Eredménnyel jártál, vagy a bank nyert?